Writeup OSINT - Edition 2026

Table des matières

Dans cet article, nous vous présenterons les différentes solutions aux challenges du Jeanne d’Hack CTF 2026 pour la catégorie OSINT.

Les write-ups sont classés par difficulté : Introduction, Facile, Moyen, Difficile, puis Extrême.

Introduction

Intro - Jeanne d’Arcade

Les sources du challenge sont disponibles ici.

Description

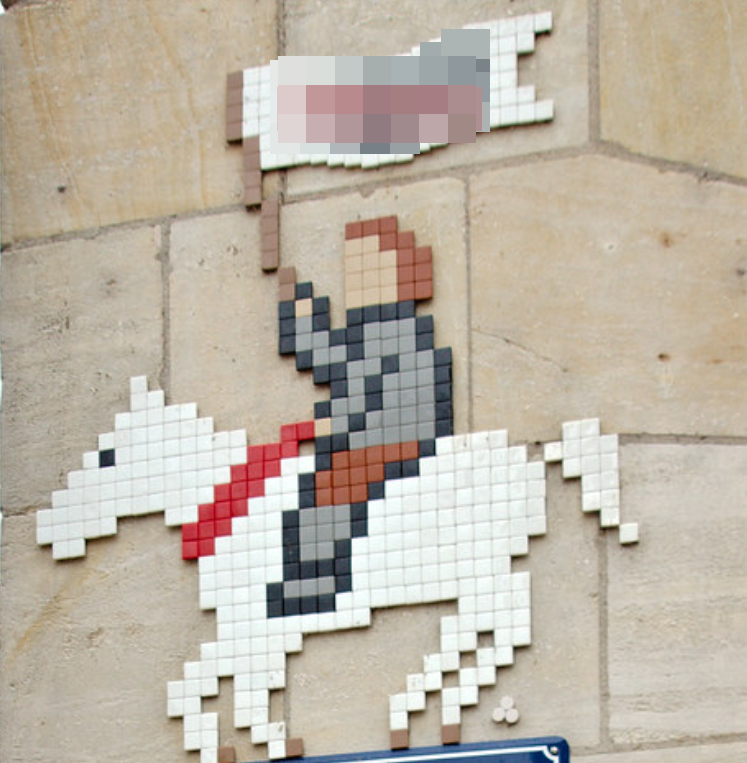

Jeanne d’Arcade est la leader incontestée des Gardiens d’Arcane. Un pixel fan a réalisé son portrait en mosaïque.

- Quel est le nombre inscrit sur le drapeau de la mosaïque ?

- Dans quelle ville cette mosaïque a-t-elle été installée ?

- Quel est le nom de l’artiste ?

Format de flag :

JDHACK{666_paris_bansky}

Solution

Nous avions une image d’un street art comme ceci :

Avec une recherche inversée sur Google ou autre site de recherche d’images, nous pouvons obtenir rapidement les différentes informations demandées :

Nous pouvons par exemple trouver toutes les informations sur ce site : https://france3-regions.franceinfo.fr/centre-val-de-loire/loiret/orleans/street-art-mifa-mosa-signe-sa-100e-mosaique-met-honneur-jeanne-arc-1554550.html

Nous avons ainsi les différentes informations :

- Quel est le nombre inscrit sur le drapeau de la mosaïque ? : 100

- Dans quelle ville cette mosaïque a-t-elle été installée ? : Orléans

- Quel est le nom de l’artiste ? : Mifamosa

Flag : JDHACK{100_orleans_mifamosa} ou JDHACK{100_orleans_mifa_mosa} (les deux étaient acceptés).

Difficulté : Facile

YouTube Game

Les sources du challenge sont disponibles ici.

Description

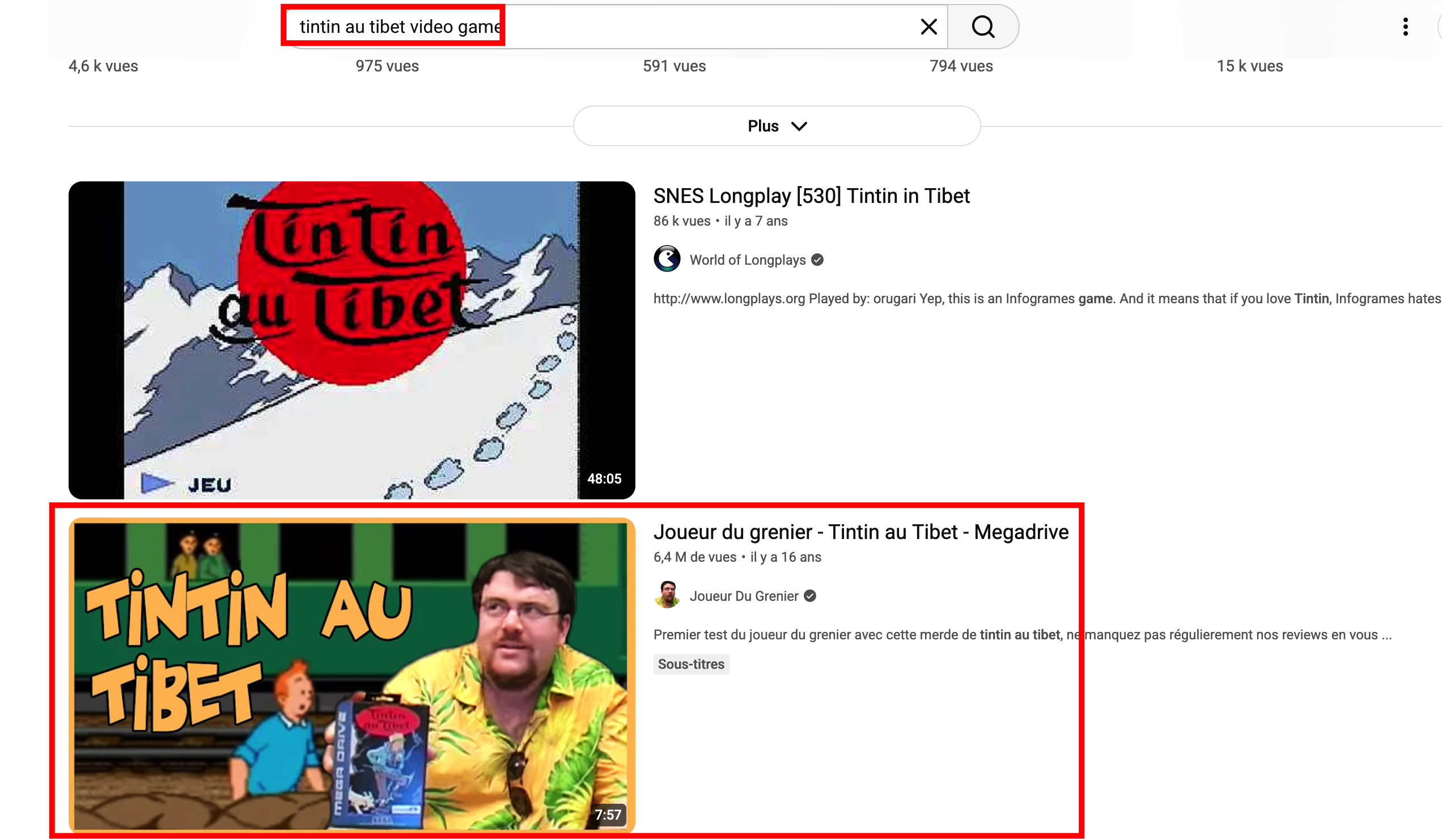

Je me suis acheté quelques jeux rétro à la brocante. Un YouTubeur ayant fait une vidéo il y a 15 ans sur un jeu de la photo dit s’être inspiré d’un concept déjà existant pour créer ses premières vidéos. Quel est le sigle de ce concept ?

Format de flag :

JDHACK{nasa}

Solution

Nous disposons d’une photo de jeux rétro :

Il faut trouver un YouTubeur ayant fait une vidéo sur l’un de ces jeux il y a environ 15 ans et qui s’est inspiré d’un concept déjà existant pour ses premières vidéos. Le flag est le sigle de ce concept.

En cherchant les jeux visibles sur l’image ou en faisant une recherche d’image inversée, on peut remonter à des vidéos correspondantes. Une vidéo qui date d’environ 15 ans sur YouTube est notamment : https://www.youtube.com/watch?v=AwNn5tPgKg8&t=14s

Nous pouvons voir sur la vidéo de ce jeu qu’il y a dans la description l’information que nous cherchons :

Le YouTubeur s’est inspiré du concept AVGN (Angry Video Game Nerd), dont le sigle est celui attendu.

Flag : JDHACK{avgn}

Game Over, Press Drink to Continue

Les sources du challenge sont disponibles ici.

Description

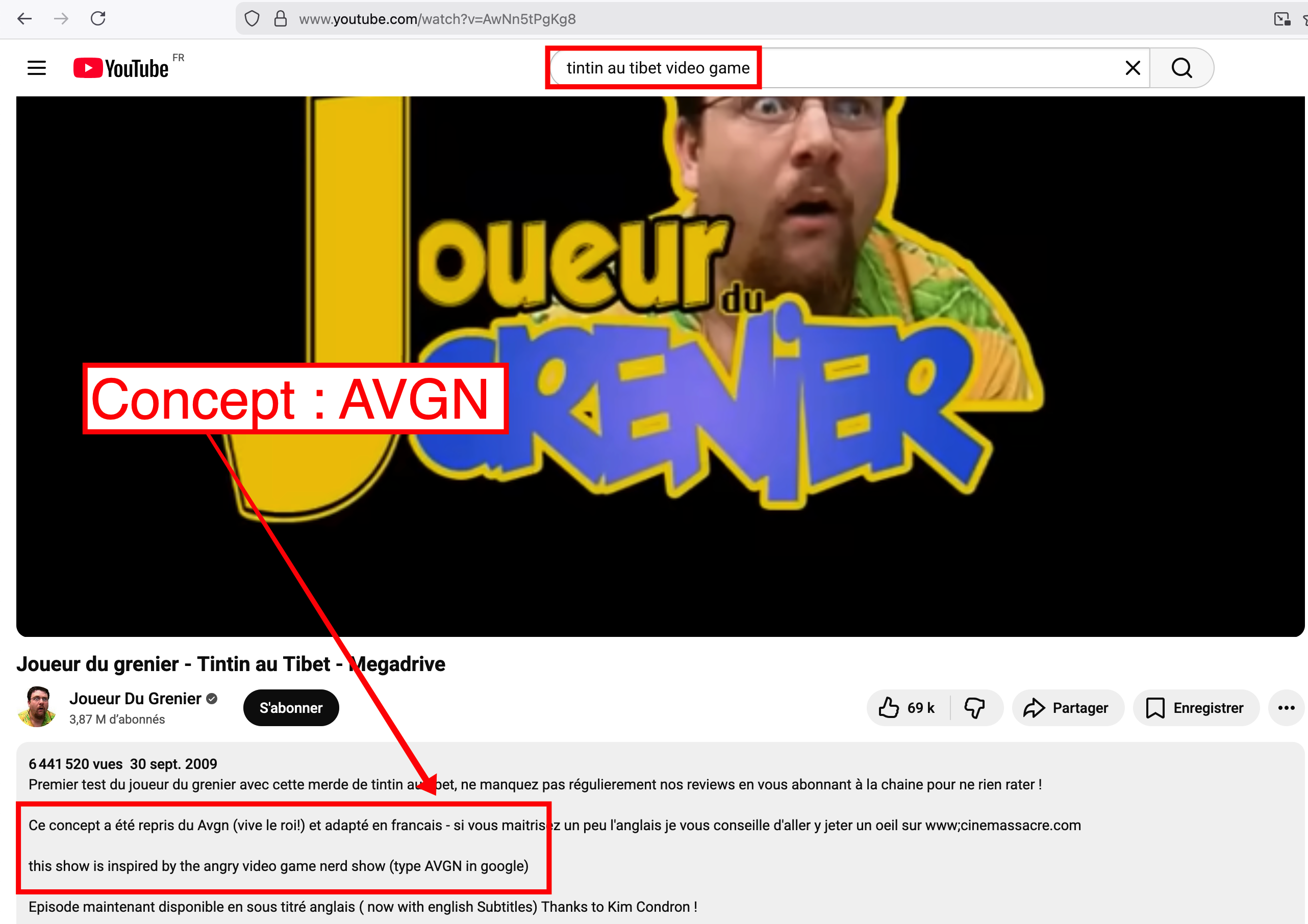

Un bar rétro-gaming a fermé ses portes en novembre 2024. Il était réputé pour ses cocktails inspirés de films et son ambiance unique avec des jeux vidéo rétro. J’y avais pris un cocktail « Mister Jack ». Quelle princesse a fait construire une église sur ce lieu ?

Format de flag :

JDHACK{princesse_peach}

Solution

Nous disposons d’une image (photo du bar ou en lien avec celui-ci) :

L’objectif est de trouver le lieu de ce bar rétro-gaming, puis de déterminer quelle princesse a fait construire une église sur ce lieu.

Étape 1 — Localiser le bar

Une simple recherche Google (recherche d’image ou mots-clés type « cocktail Mister Jack bar rétro gaming ») ne suffit pas toujours. Il faut alors examiner les métadonnées (EXIF) de l’image : les photos prises au smartphone ou à l’appareil photo contiennent souvent des coordonnées GPS, un nom de lieu, une date ou des infos sur l’appareil.

- Utiliser un outil comme ExifTool (

exiftool image.jpg), un visualiseur EXIF en ligne ou les propriétés du fichier dans l’OS. - Repérer les coordonnées GPS, le nom du lieu ou l’adresse dans les métadonnées.

Les métadonnées EXIF donnent les coordonnées 48°52'5.71" N, 2°21'6.49" E (soit en décimal 48.868253, 2.351803). En les entrant dans Google Maps, on arrive au bar Player One :

Étape 2 — Église et princesse

En zoomant sur Google Maps ou en cherchant le lieu, on obtient le nom de l’église située sur ce site : l’église des Dames de Saint-Chaumont.

Une recherche Google mène au couvent des Filles de Saint-Chaumont :

Sur la page Wikipédia correspondante, on trouve le nom de la princesse qui a fait construire l’église :

Il s’agit de Marie-Anne de Conti (Princesse de Conti). Le flag est donc princesse_de_conti.

Flag : JDHACK{princesse_de_conti}

Map Explorer

Les sources du challenge sont disponibles ici.

Description

Vous allez dans vos images sauvegardées et screenshots de vos jeux vidéo et vous retrouvez deux images énigmatiques. Identifier les deux lieux. Le flag se compose du lieu du désert et la deuxième partie est le monde dans lequel se trouve l’autre image.

Format de flag :

JDHACK{lieu_desert.monde}

Solution

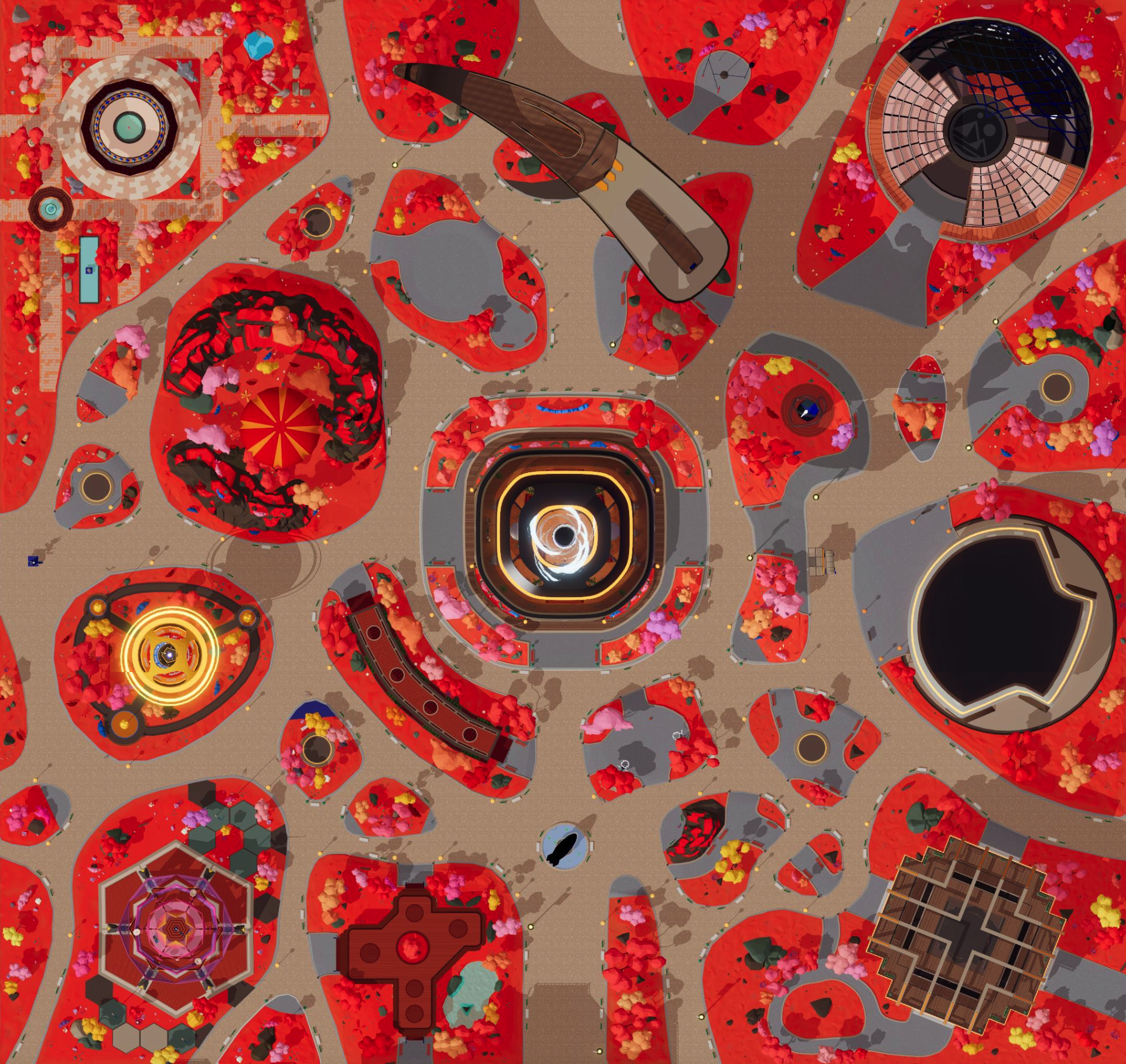

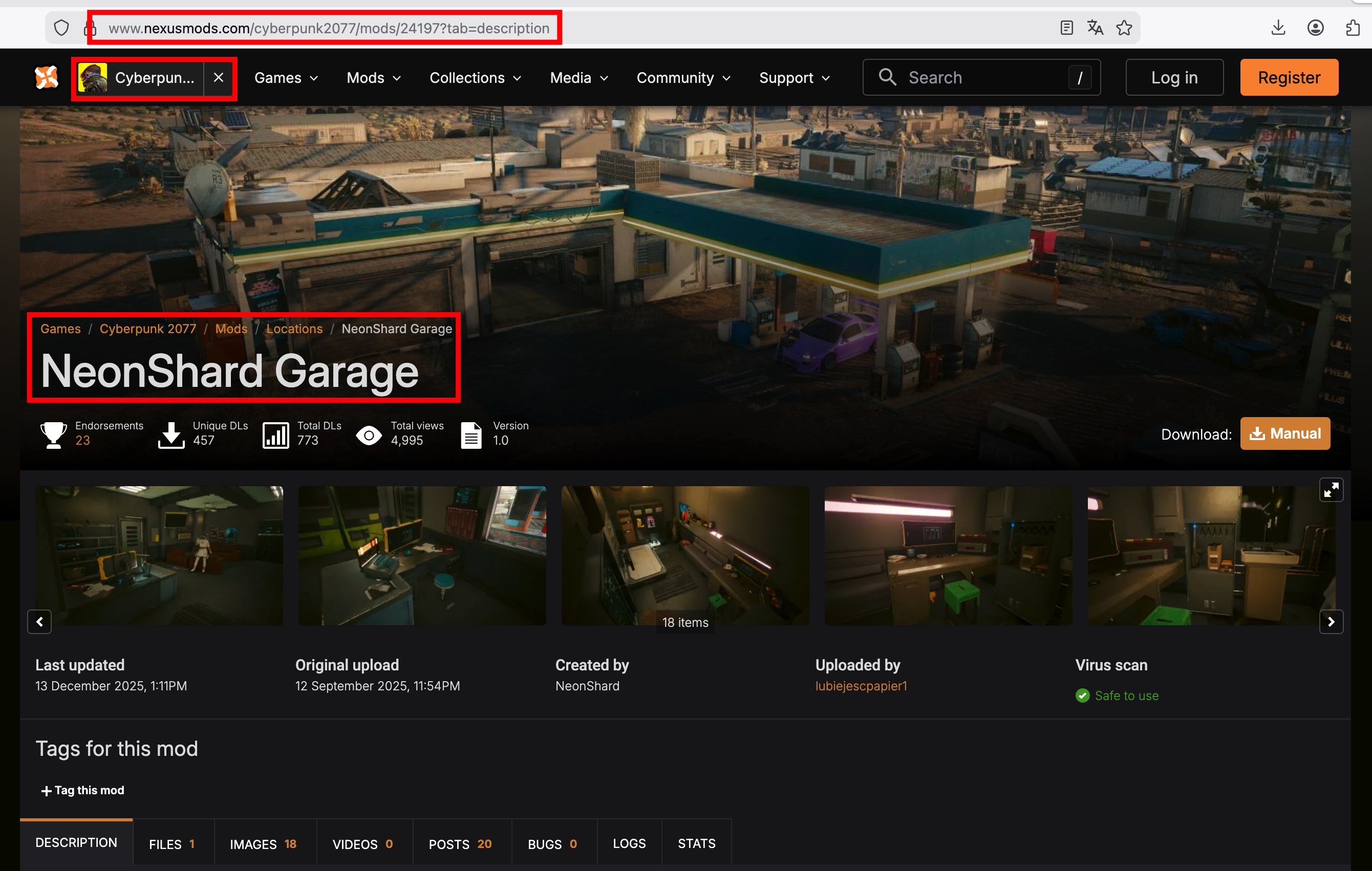

Nous disposons de deux images énigmatiques issues de screenshots de jeux sauvegardés.

Image 1 — Lieu désertique :

Image 2 — Autre monde :

Étape 1 — Identifier le lieu du désert

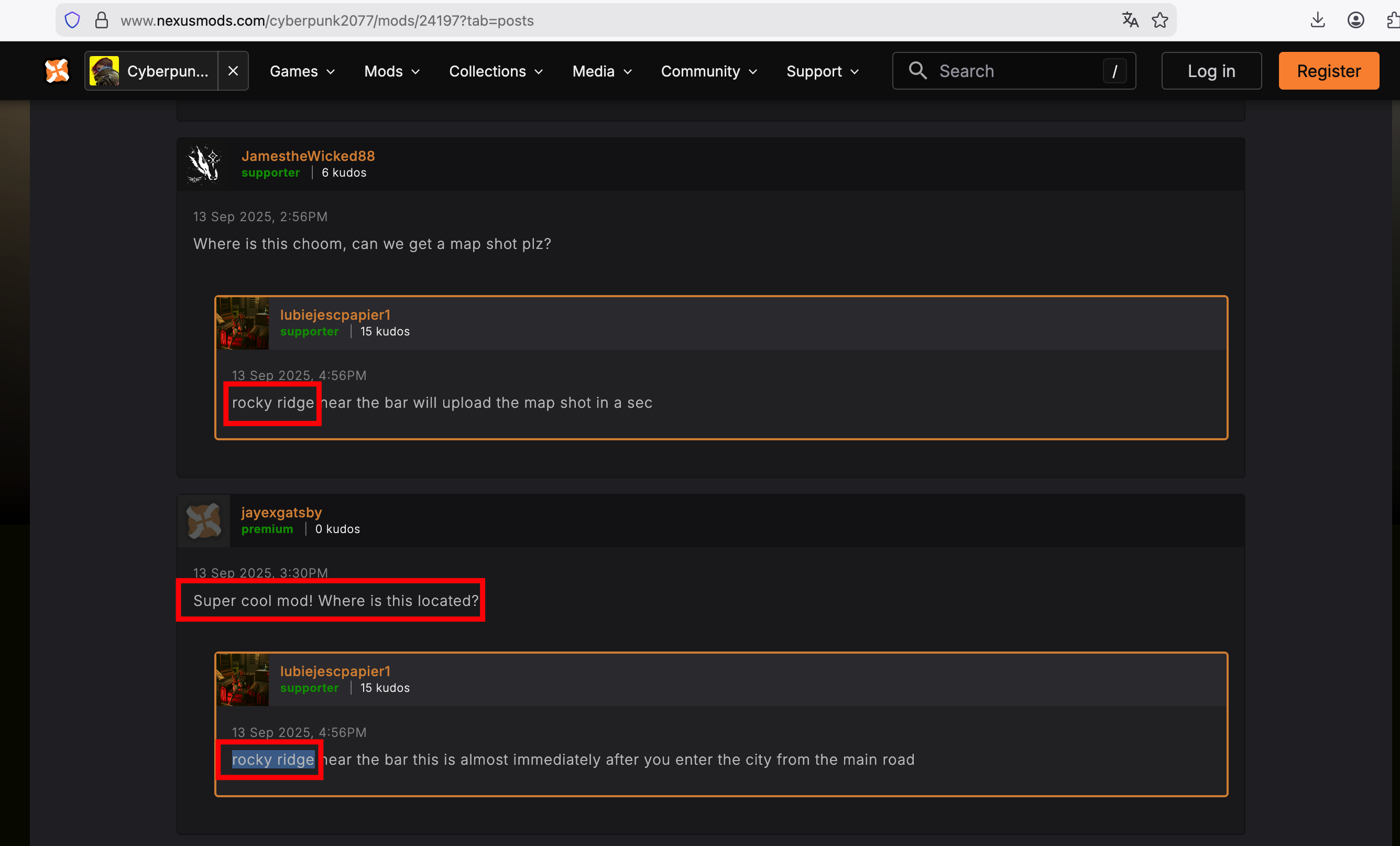

Le paysage désertique peut être rattaché au jeu Cyberpunk 2077 et plus précisément au mod qui ajoute cette zone. Une recherche conduit à : https://www.nexusmods.com/cyberpunk2077/mods/24197?tab=files

Nous pouvons voir qu’il y a des commentaires sur le mod, permettant de savoir comment s’appelle la ville dans le désert :

Le lieu du désert est Rocky Ridge.

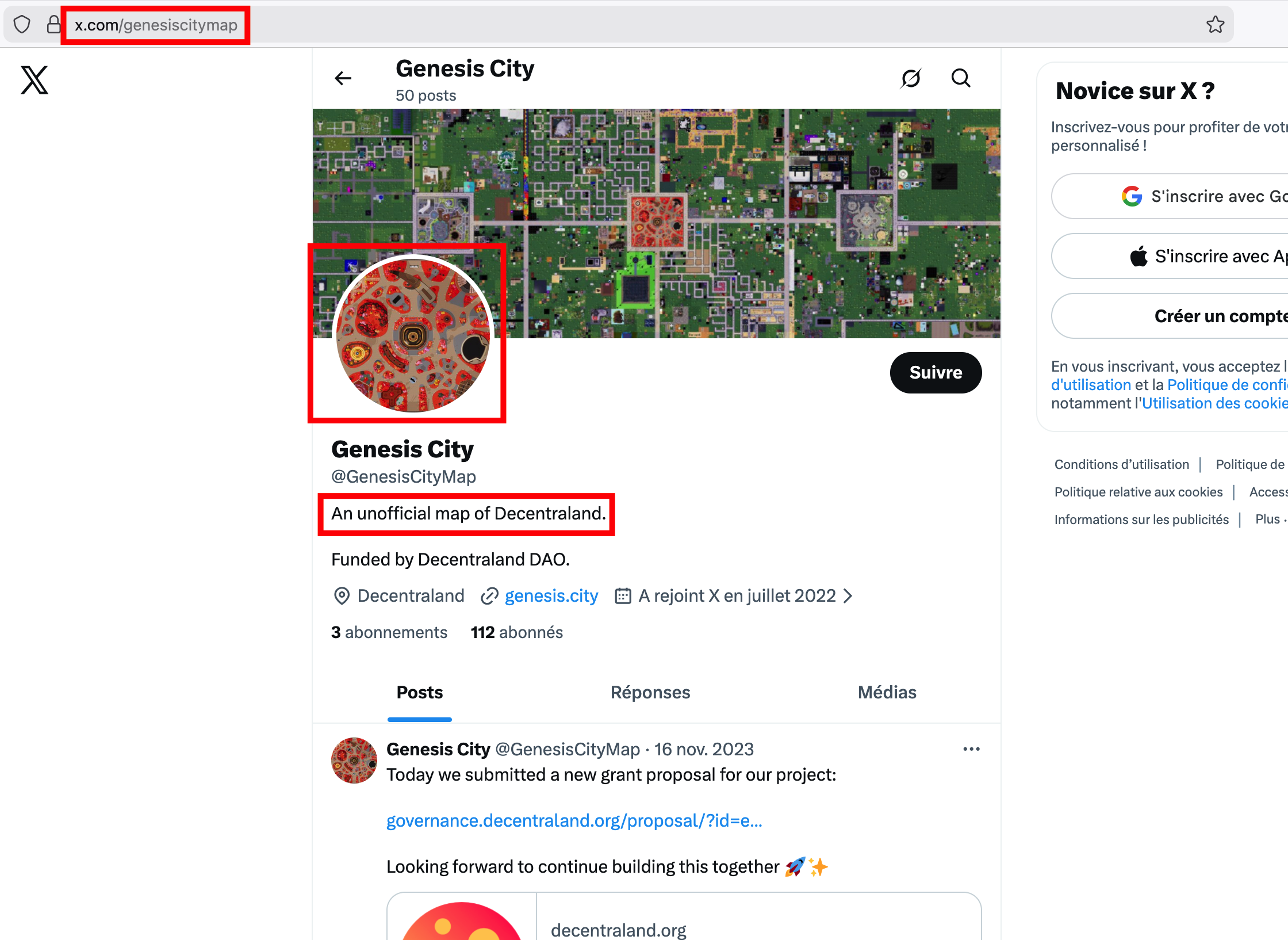

Étape 2 — Identifier le monde de la seconde image

En cherchant sur internet la seconde image, on trouve : https://x.com/genesiscitymap

Le monde de cette carte s’appelle Decentraland.

Flag : JDHACK{rocky_ridge.decentraland}

Difficulté : Moyen

Champ de Pixels Mystère

Les sources du challenge sont disponibles ici.

Description

J’ai rencontré quelqu’un il y a quelques mois sur un vieux serveur multijoueur d’un jeu. Nous avons discuté toute une soirée, puis impossible de le retrouver. Son pseudo était LuigiLag42. Il m’avait parlé d’un artiste geek/pixel art qu’il admirait beaucoup, mais je n’ai plus le nom de cet artiste.

- À partir de ce pseudo et d’indices que vous trouverez en ligne, retrouvez le nom de l’artiste qu’il évoquait.

- L’œuvre que vous avez dû identifier rend hommage à un autre artiste. De quel pays vient cet artiste ?

Format de flag :

JDHACK{mr_pixel_nouvelle_zelande}

Solution

Nous disposons d’un pseudo : LuigiLag42. Nous pouvons utiliser des outils OSINT comme Sherlock pour trouver les sites sur lesquels ce pseudo est utilisé.

Exemple avec Sherlock :

sherlock LuigiLag42

On trouve par exemple un profil Gamespot :

[+] Gamespot: https://www.gamespot.com/profile/LuigiLag42/

Sur ce profil, nous pouvons trouver une image spécifique :

Cette image montre un tournesol avec les coordonnées : 48°51'44.3"N 2°19'13.7"E (région de Paris).

À partir de ces coordonnées et du style pixel-art, on peut rechercher le street artiste. En allant sur Google Earth, nous pouvons voir le street art suivant :

Nous aurions aussi pu le trouver grâce à cette carte : https://pixel-hunting.com/ou-trouver-des-mosaiques-du-street-artiste-in-the-woup-a-paris-notre-carte-gratuite/

L’artiste est In The Woup, et l’œuvre (crossover Mario / Van Gogh) rend hommage à Vincent van Gogh, qui était originaire des Pays-Bas.

Flag : JDHACK{in_the_woup_pays_bas}

Difficulté : Difficile

Shadows of the End (Minecraft)

Les sources du challenge sont disponibles ici.

Description

Dans l’univers du jeu vidéo, les rumeurs circulent à grande vitesse. Mon ami Kael Drayven se retrouve impliqué, malgré lui, dans une vague d’accusations infondées et de harcèlement en lien avec son jeu favori. Des messages anonymes publiés sur divers forums et réseaux sociaux laissent penser qu’un groupe organisé tenterait délibérément de porter atteinte à sa réputation. Quels sont les prénoms des trois membres composant ce groupe ?

Format de flag :

JDHACK{n..._g..._e...} (avec les prénoms)

Solution

On part du nom Kael Drayven. L’objectif est de trouver les prénoms des trois personnes qui composent le groupe qui le harcèle.

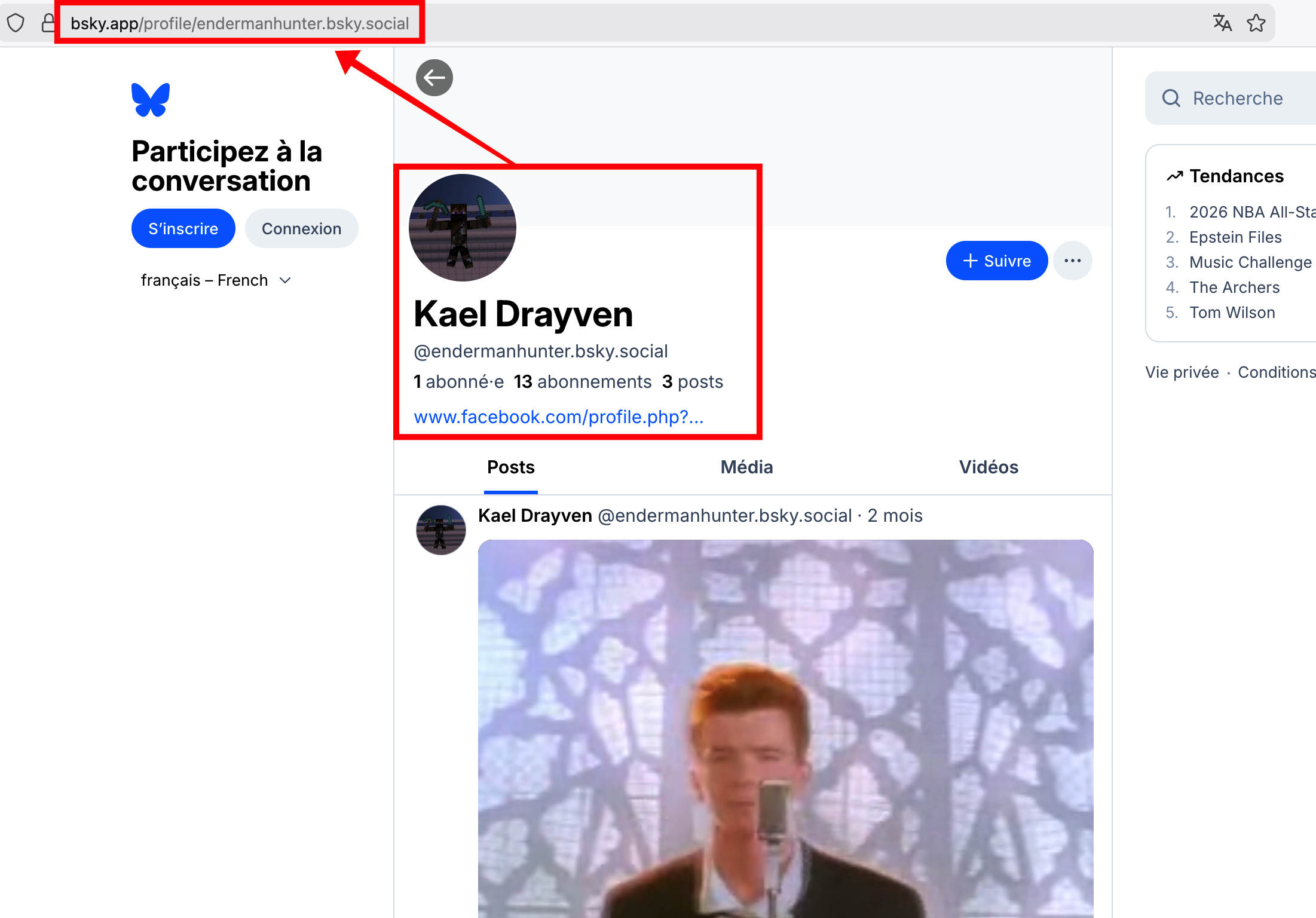

Étape 1 — Trouver les comptes et l’email de Kael

Une recherche sur les réseaux sociaux permet de trouver Kael Drayven sur Bluesky (ex. endermanhunter.bsky.social) et sur Facebook.

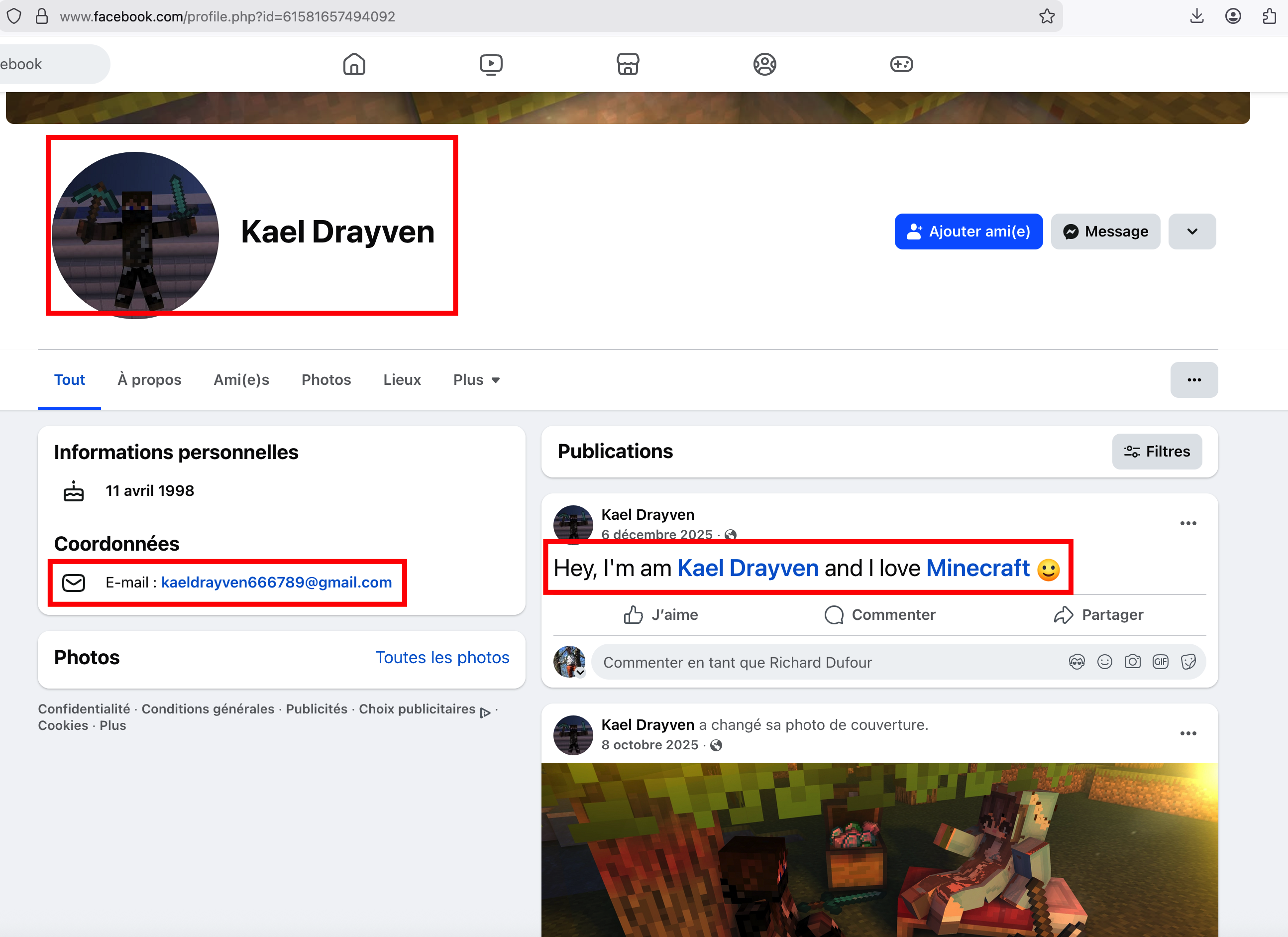

Sur son profil Facebook, on voit que son jeu préféré est Minecraft et on peut obtenir son email : kaeldrayven666789@gmail.com.

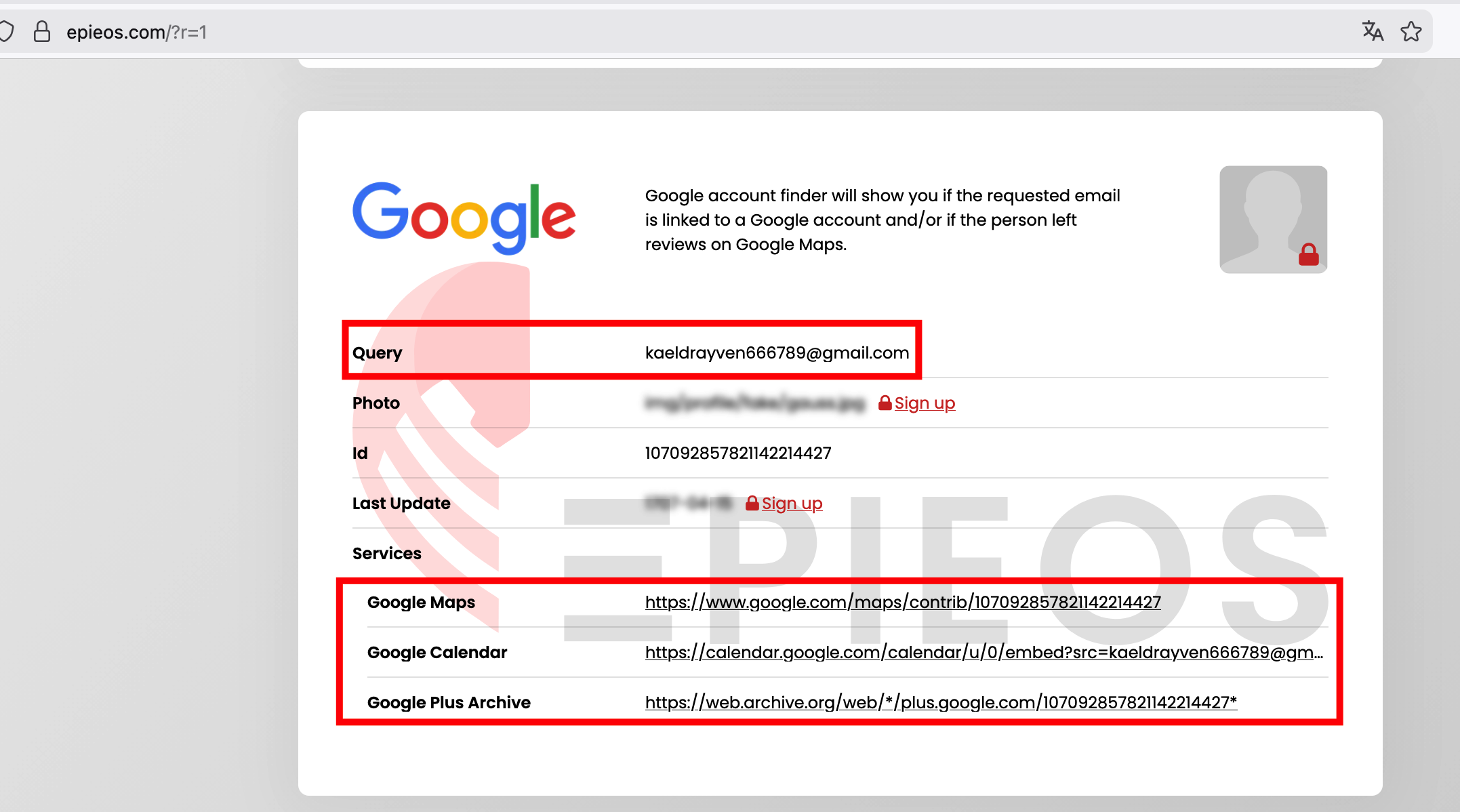

En utilisant un outil comme Epieos (ou équivalent) sur cet email, on trouve les comptes Google et Gravatar associés.

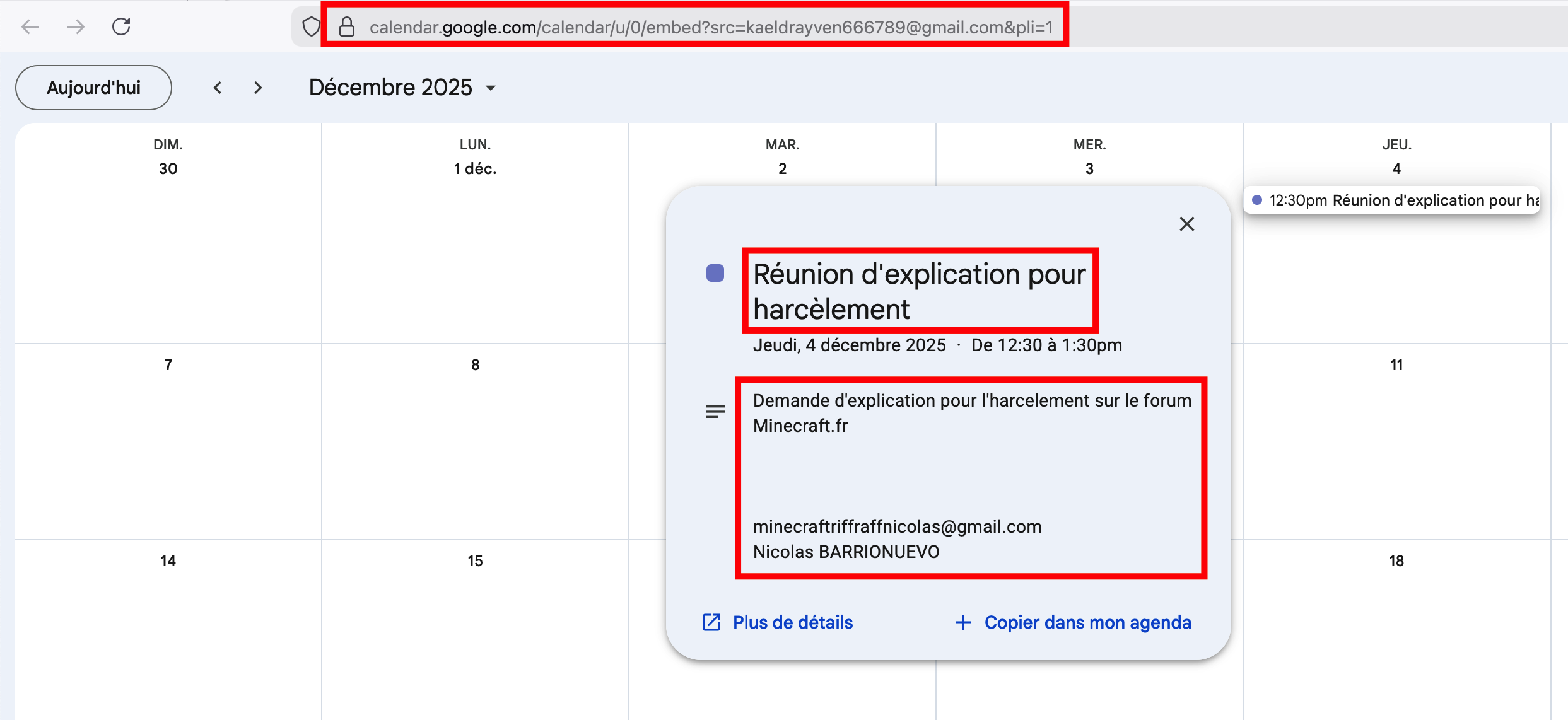

Étape 2 — Google Calendar (événement public)

Le Google Calendar de Kael est public. On y trouve un événement le 4 décembre 2025 : « Demande d’explication pour le harcèlement sur le forum Minecraft.fr » (ou “Harassment explanation meeting”).

Cet événement donne :

- Nicolas BARRIONUEVO

- minecraftriffraffnicolas@gmail.com

- Référence au forum minecraft.fr

On a donc le premier prénom : Nicolas.

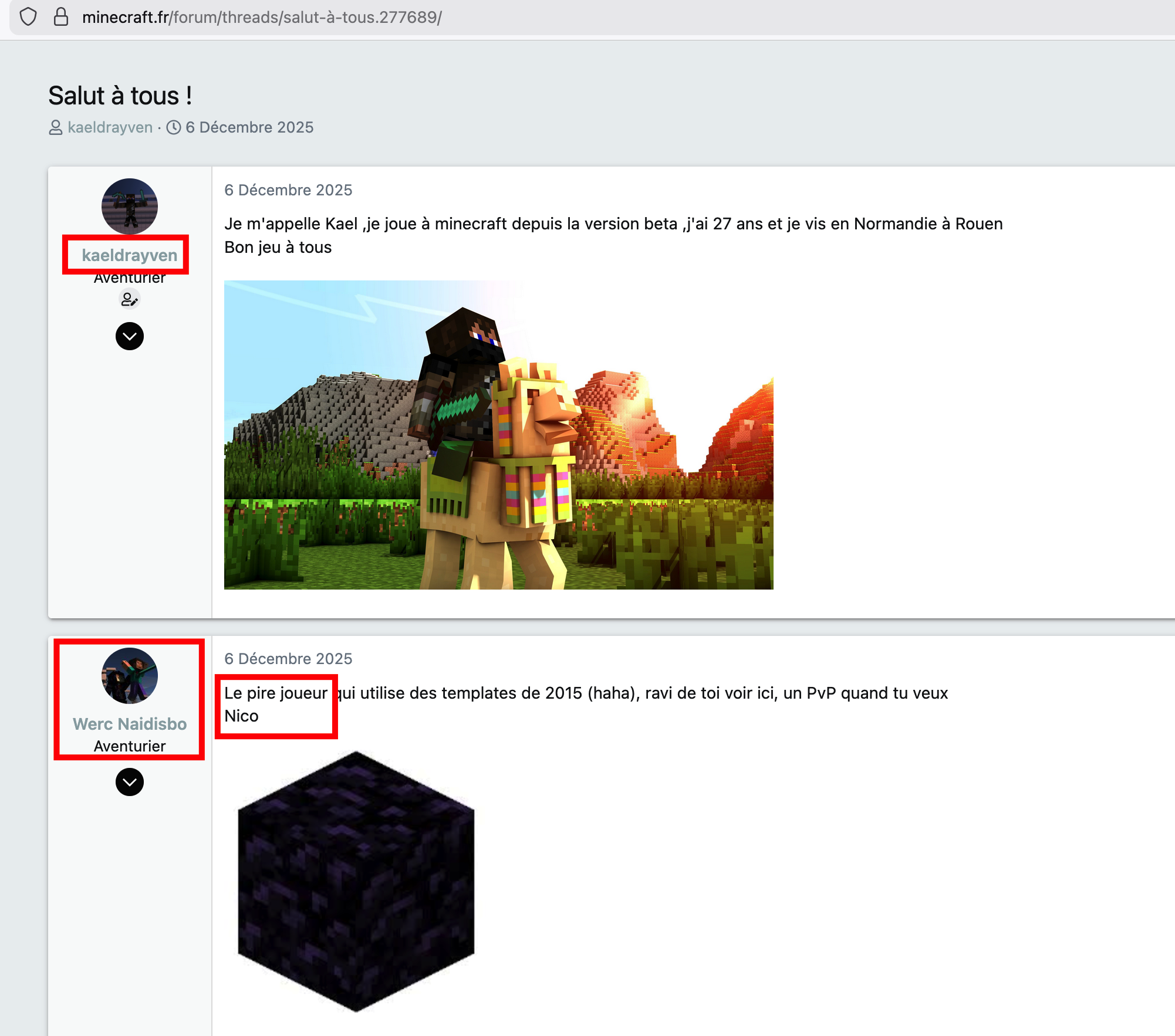

Étape 3 — Forum minecraft.fr

En cherchant « Kael » sur le forum minecraft.fr, on trouve un fil où Nicolas (minecraft-riff-raff) poste un commentaire hostile envers Kael — ce qui confirme le premier membre.

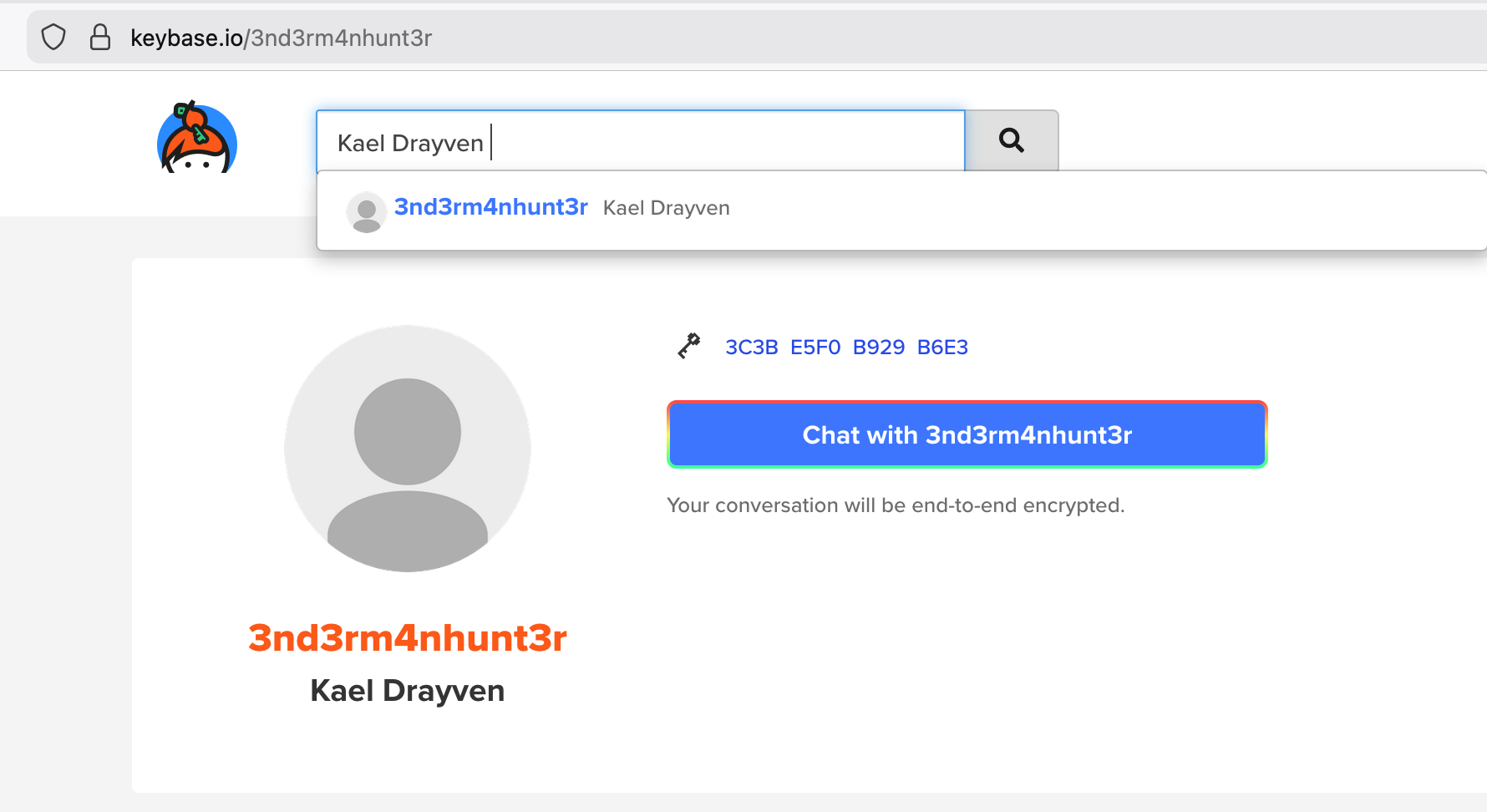

Étape 4 — Pivot via Gravatar et Keybase

On utilise Gravatar (ex. https://gravatar.com/site/check avec l’email de Kael) et on trouve un lien vers Keybase. Sur Keybase on trouve un profil lié à Kael avec le pseudo 3nd3rm4nhunt3r.

https://gravatar.com/d1d0cbec8c693ed57014133ebae814d572fee4efd8091de4f0e1bb243e4e428e

https://keybase.io/3nd3rm4nhunt3r

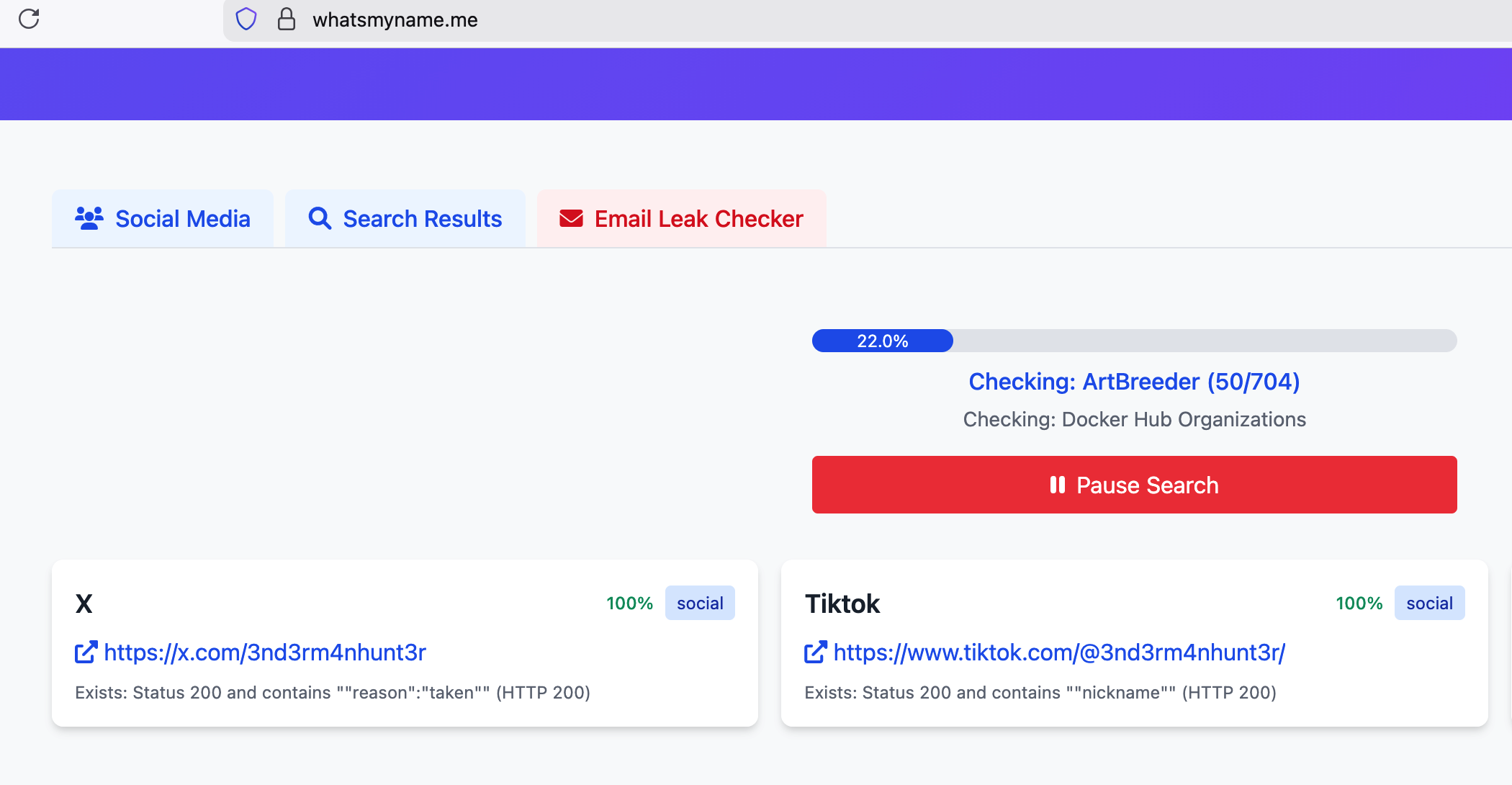

Étape 5 — WhatsMyName et réseaux sociaux

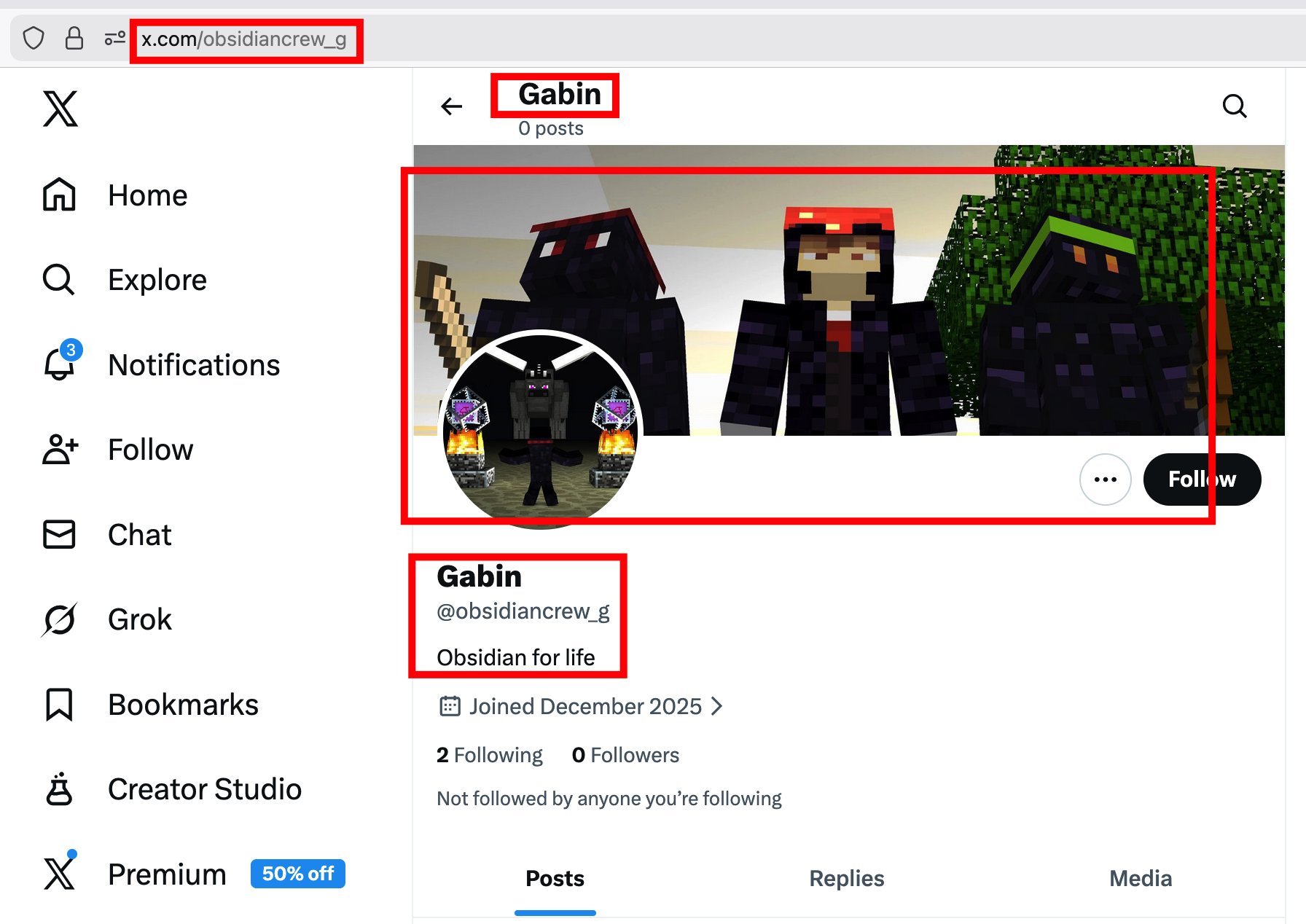

Avec WhatsMyName (ou équivalent) sur le pseudo 3nd3rm4nhunt3r, on découvre des comptes sur X (Twitter) et TikTok.

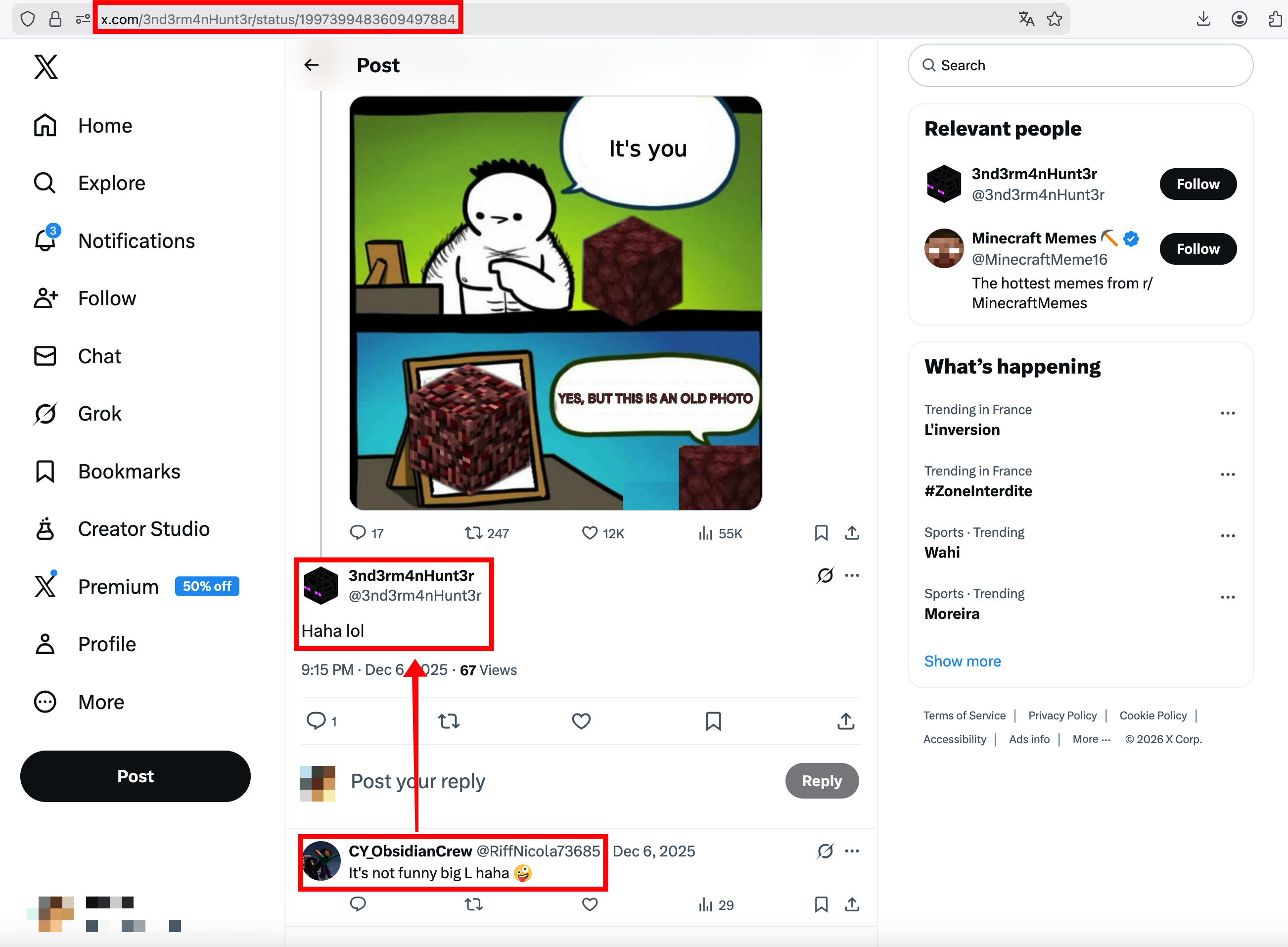

X (Twitter) : Kael n’a qu’une réponse ; la personne qui lui répond est Nicolas.

On voit aussi des références à ObsidianCrew. En regardant qui suit Nicolas (ex. @obsidiancrew_g), on trouve un autre membre dont le nom est affiché : Gabin — deuxième prénom.

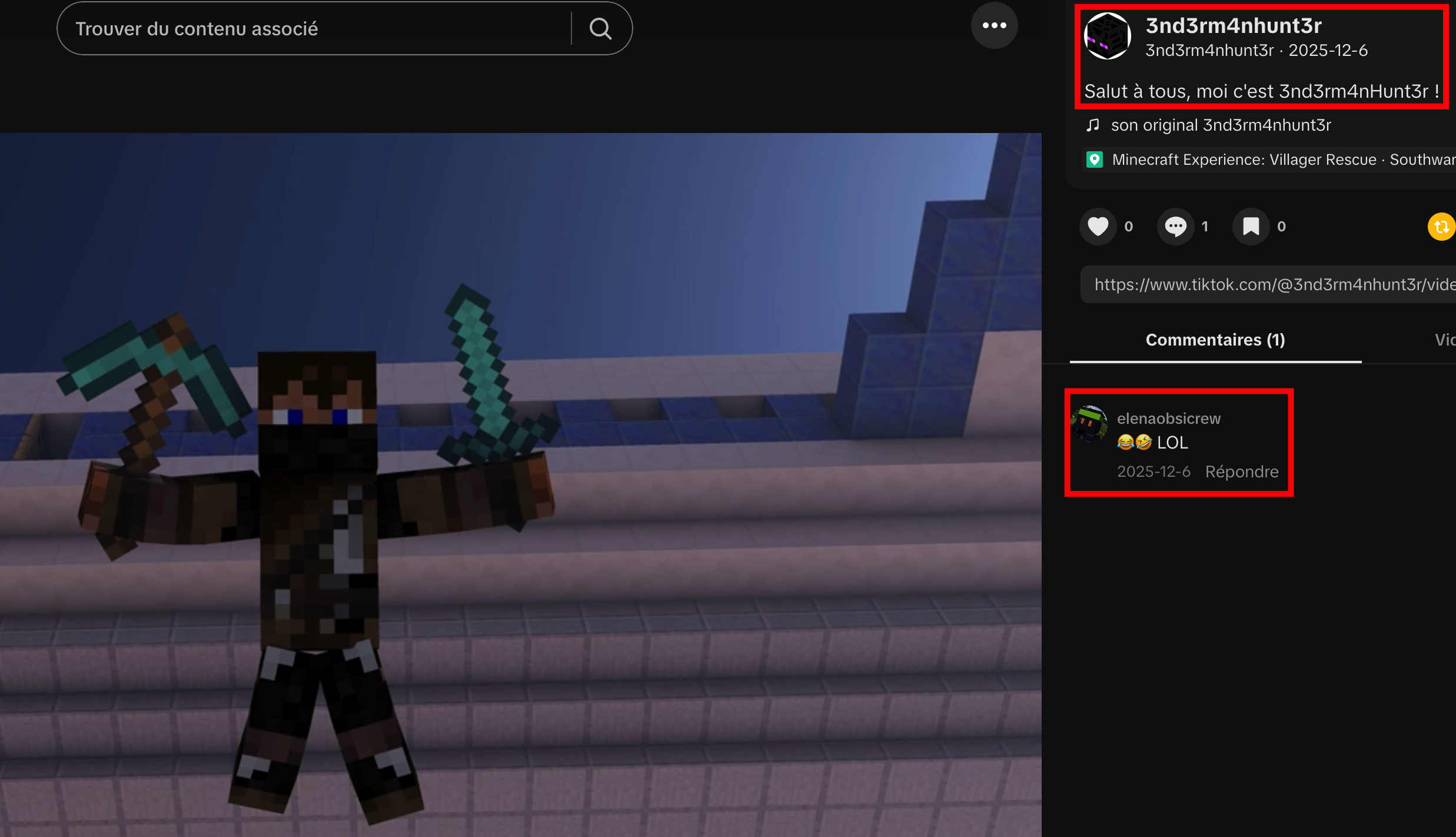

TikTok : Kael n’a qu’une publication ; dans les commentaires on trouve le troisième prénom : Elena.

Étape 6 — Flag

Les trois prénoms sont Nicolas, Gabin et Elena, dans cet ordre.

Flag : JDHACK{nicolas_gabin_elena}

Smurfed Mario

Les sources du challenge sont disponibles ici.

Description

Il arrive que des personnages de jeux vidéo s’échappent de leurs mondes… et finissent sur nos murs. Ce street art en est la preuve. Quel était le nom du salon de thé situé auparavant à l’emplacement de cette œuvre ?

Format de flag :

JDHACK{flag}

Solution

Nous disposons d’une image de street art :

Étape 1 — Identifier l’artiste et le lieu

En cherchant ce type d’œuvre (par exemple « pixel art Schtroumpfs street art ») ou en faisant une recherche d’image inversée, on découvre qu’il s’agit de IPDO (« I Pixel Di Oplontis »), un duo connu pour ses pixel arts de Schtroumpfs. La page de l’artiste et un marqueur avec l’emplacement exact se trouvent sur Street Art Cities :

- https://streetartcities.com/artists/ipdo

- https://streetartcities.com/markers/fe4cdd94-0d8f-4a4b-8712-664b1cf2c437

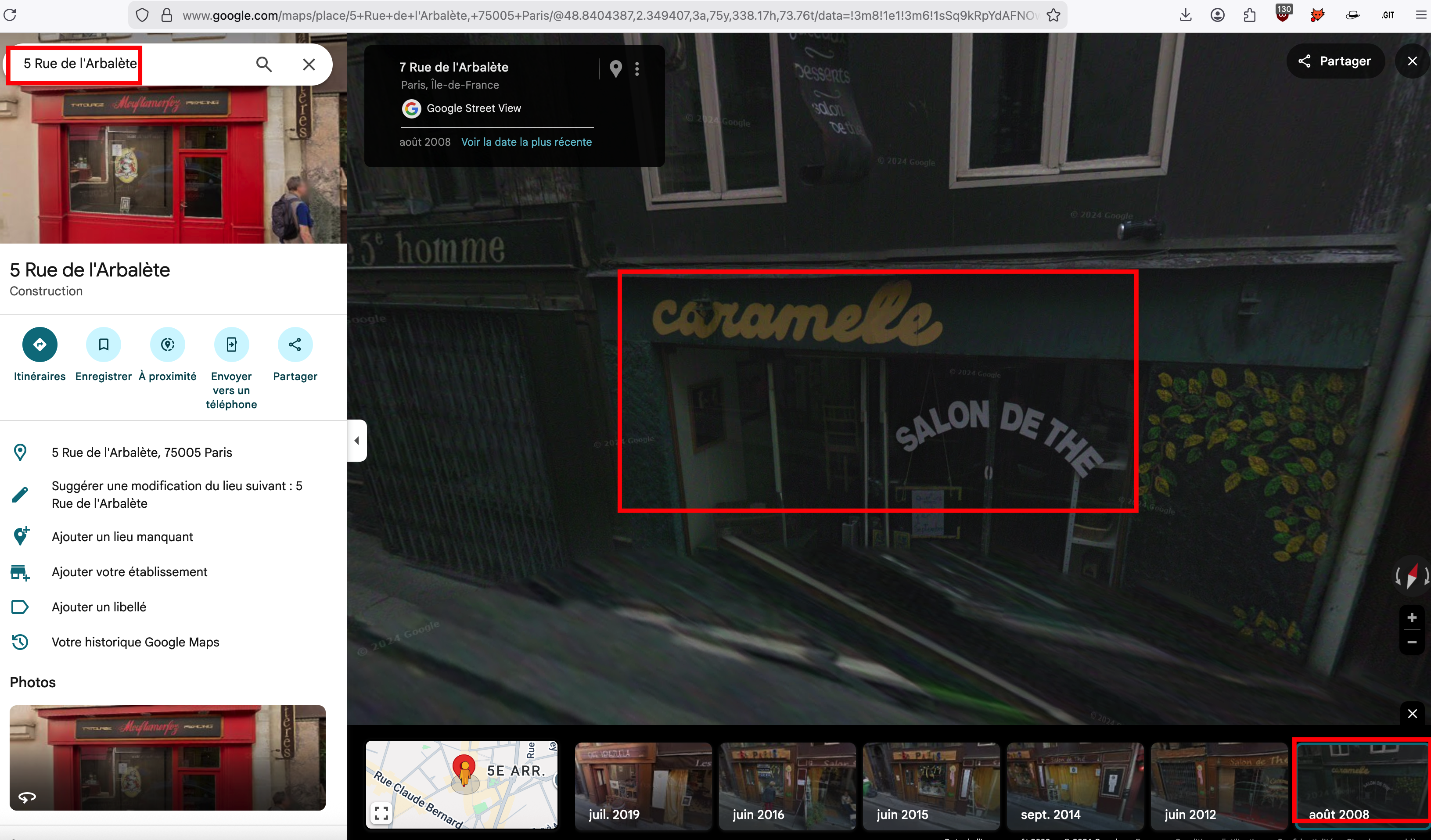

L’œuvre se situe au 5 Rue de l’Arbalète, 75005 Paris, France.

Étape 2 — Trouver l’ancien salon de thé

Sur Google Maps, à cette adresse, la vue Street View actuelle peut montrer un restaurant comme « Les petits plats de Marc ». En utilisant les vues Street View historiques (curseur temporel), on remonte dans le temps : le lieu était auparavant un « Salon de Thé ». En remontant vers 2008, le salon de thé s’appelait Caramelle.

Le nom du salon de thé qui occupait auparavant l’emplacement de cette œuvre est donc caramelle.

Flag : JDHACK{caramelle}

Difficulté : Extrême

Graal Virtuel (Virtual Grail)

Les sources du challenge sont disponibles ici.

Description

Dans un futur où royaumes médiévaux et technologies anciennes coexistent, la légendaire Jeanne d’Arcane part en quête du Graal Virtuel, un artefact capable de renverser les puissances du monde. Vous incarnez un robot-enquêteur de l’Ordre des Gardiens d’Arcane, chargé de retrouver le Graal avant les Paladins Impériaux. L’un d’eux, P4l4d1n_1mp3r14l_0f_L1ght, a déjà laissé des indices derrière lui.

Vous avez accès au Discord des Gardiens d’Arcane, mais sans le rôle de Gardien pour le moment.

- Ce challenge extrême comporte pas mal d’étapes et peut prendre du temps. Bon courage ! 😉

- Le Discord est une partie intégrante du challenge. Il est évidemment interdit d’y partager des réponses ou des aides.

Format du flag :

JDHACK{this!is4flag}

Solution

Ce challenge OSINT comporte de nombreuses étapes et demande d’enchaîner les pivots entre Discord, pseudos, Star Citizen, GitHub, Telegram, Tenor, puis une archive protégée par mot de passe construit à partir d’un numéro OMI et d’identifiants d’avions. On part du seul indice donné : P4l4d1n_1mp3r14l_0f_L1ght.

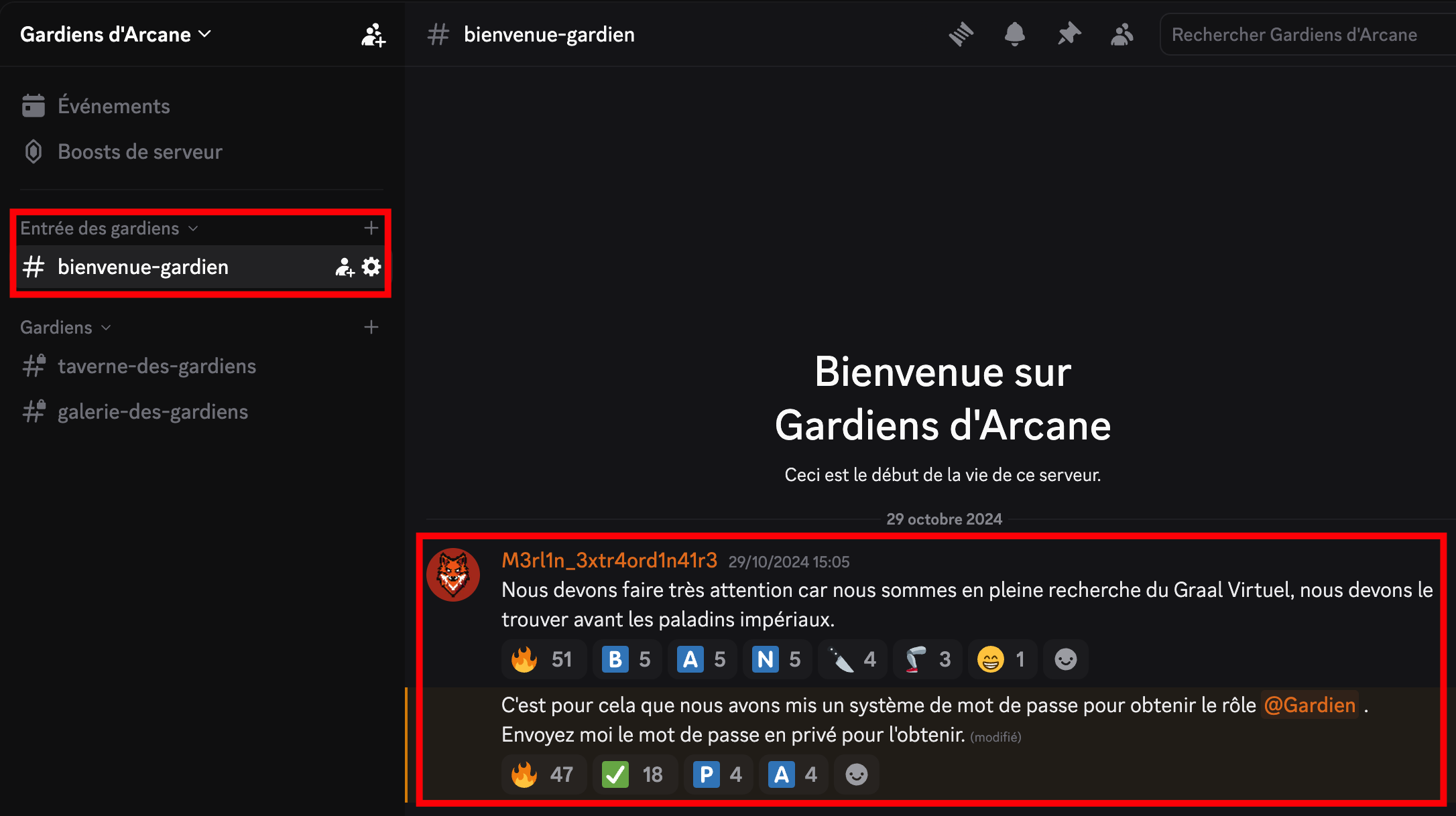

Étape 1 — Rejoindre le Discord des Gardiens d’Arcane

- Utiliser l’invitation du challenge : https://discord.gg/Z86d8VBHXR.

- Une fois entré, M3rl1n_3xtr4ord1n41r3 vous accueille. La plupart des salons sont restreints ; seuls quelques-uns (règles, bienvenue) sont visibles.

- Le message de bienvenue ou les règles indiquent que pour obtenir le rôle Gardien et accéder aux autres salons, il faut envoyer un mot de passe en privé (MP) à M3rl1n. Ce mot de passe sera trouvé plus tard dans le challenge.

L’objectif immédiat est donc : retrouver le mot de passe secret qui débloque le rôle Gardien. Le seul indice concret est le pseudo du Paladin P4l4d1n_1mp3r14l_0f_L1ght.

Étape 2 — Enumération de pseudos : retrouver P4l4d1n_1mp3r14l_0f_L1ght ailleurs

- Utiliser un outil de recherche de pseudos pour voir où ce pseudo (ou des variantes proches) est utilisé. Un classique est Sherlock (ex.

sherlock P4l4d1n_1mp3r14l_0f_L1ght). - Parmi les résultats, un profil Star Citizen / Roberts Space Industries (RSI) ressort : https://robertsspaceindustries.com/en/citizens/P4l4d1n_1mp3r14l_0f_L1ght

- Ouvrir ce profil et regarder la bio ainsi que les liens ou pseudos affichés.

Étape 3 — Deuxième passage avec Sherlock : du pseudo RSI à GitHub

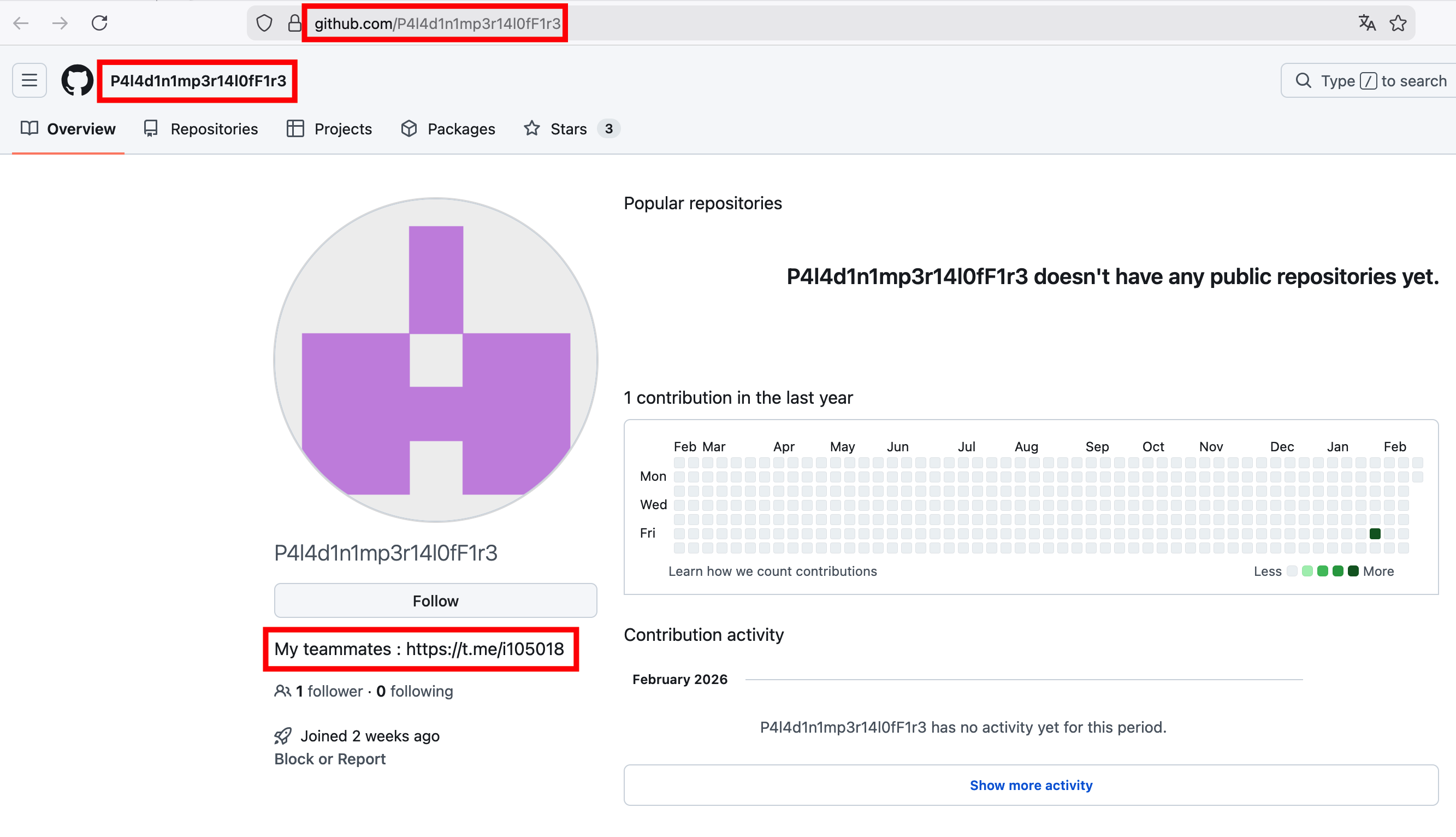

- Relancer Sherlock avec le pseudo trouvé sur le profil RSI : P4l4d1n1mp3r14l0fF1r3 (sans underscores, comme souvent sur GitHub).

- On trouve un compte GitHub : https://github.com/P4l4d1n1mp3r14l0fF1r3.

- Sur ce profil GitHub, dans la bio on voit : « My teammates : https://t.me/i105018 »

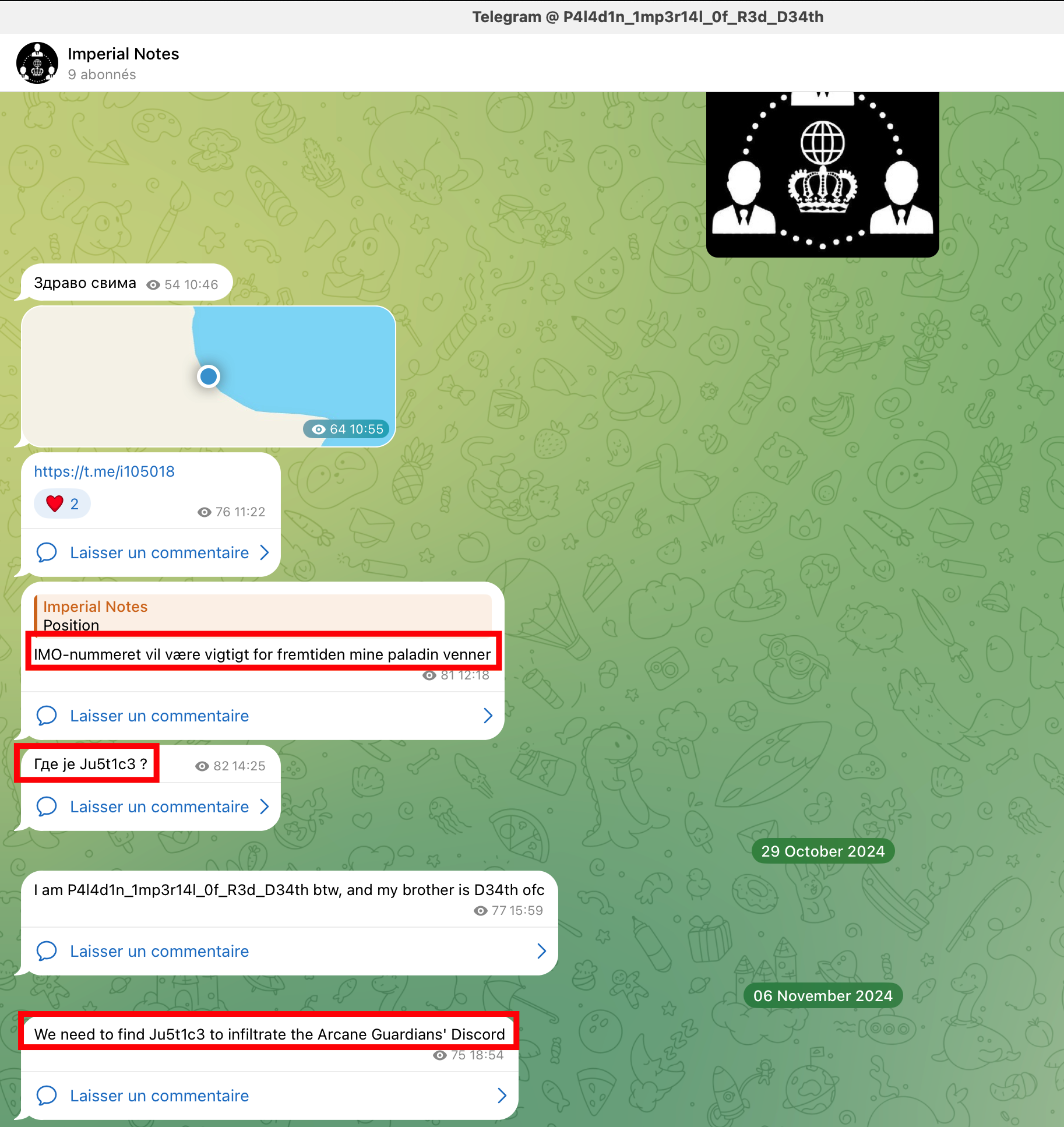

Étape 4 — Rejoindre le groupe Telegram des Paladins

- Rejoindre le groupe/canal Telegram indiqué sur le profil GitHub.

- Lire les messages. Ils sont en plusieurs langues ; l’un est en danois et dit que le numéro IMO sera important pour l’avenir — à retenir pour le mot de passe final.

- Un autre message important : un Paladin se présente et indique que Ju5t1c3 est la clé pour infiltrer le serveur Discord (obtenir le mot de passe Gardien).

- Il y a aussi un message qui parle d’un IMO. Noter l’indice IMO pour plus tard.

Étape 5 — Déduire le pseudo du Paladin « Justice » et le retrouver

- Le schéma des pseudos Paladins est : P4l4d1n_1mp3r14l_0f_XXXXXX (ex. L1ght, R3d_D34th, D34th). Donc la clé « Ju5t1c3 » correspond à P4l4d1n_1mp3r14l_0f_Ju5t1c3.

- Lancer Sherlock (ou une recherche manuelle) pour P4l4d1n_1mp3r14l_0f_Ju5t1c3 ou p4l4d1n_1mp3r14l_0f_ju5t1c3.

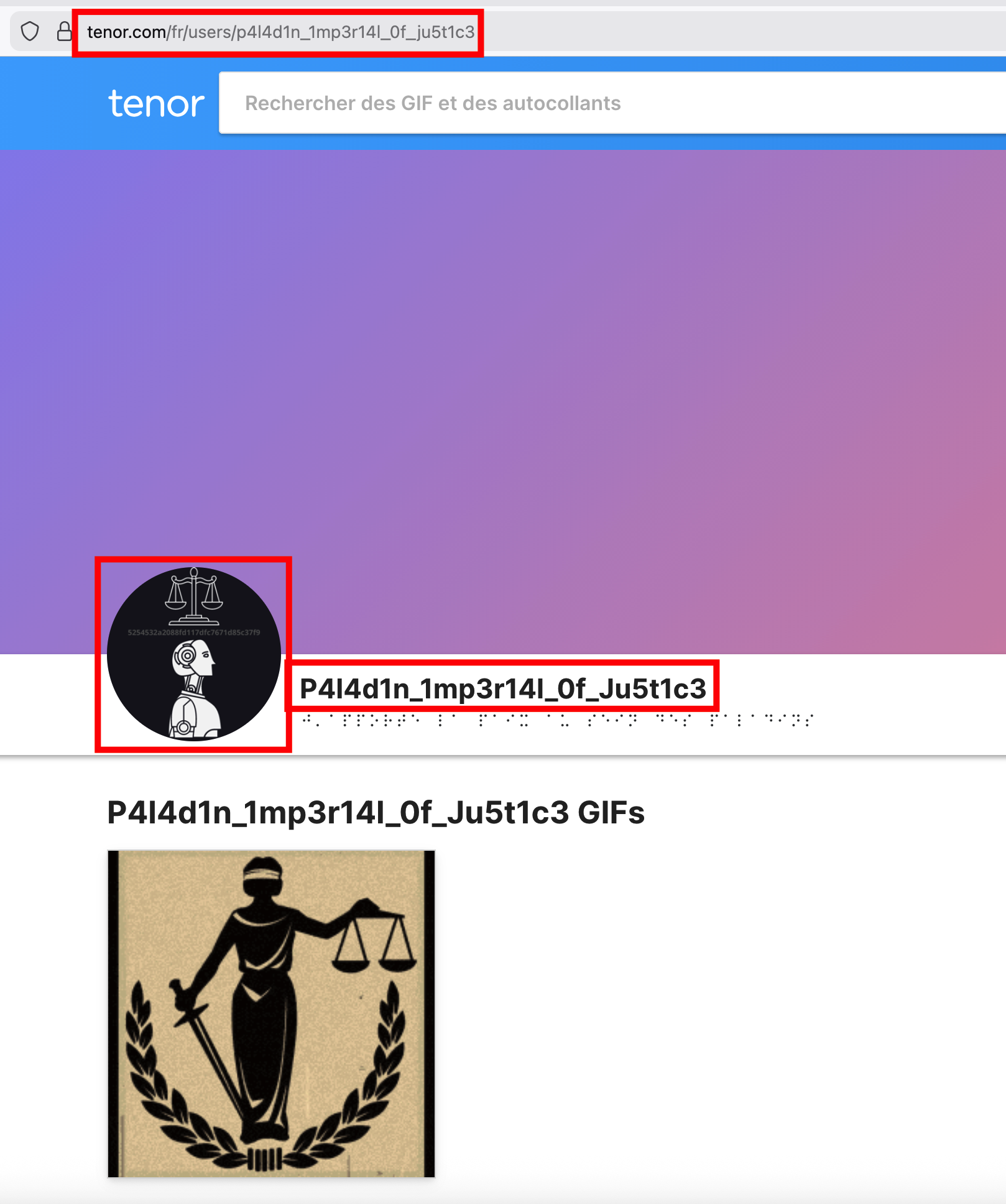

- Un des résultats est Tenor : https://tenor.com/users/p4l4d1n_1mp3r14l_0f_ju5t1c3.

- Ouvrir le profil Tenor et regarder la photo de profil. L’image contient un hash (type MD5), ex. 5254532a2088fd117dfc7671d85c37f9.

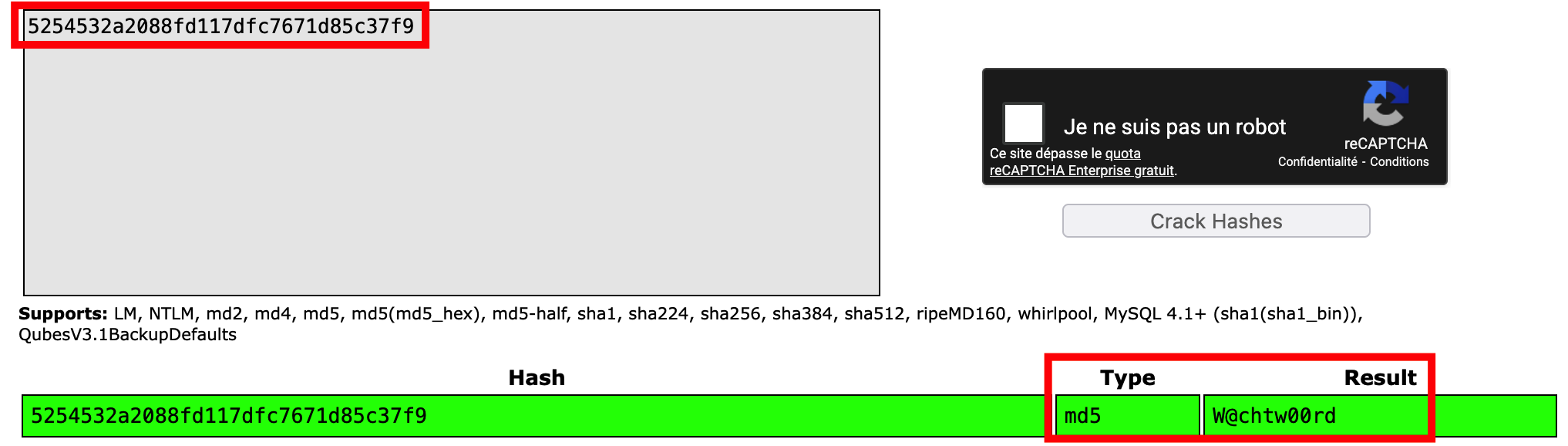

Étape 6 — Cracker le hash pour obtenir le mot de passe Discord

- Copier le hash de la photo de profil Tenor et utiliser un service ou outil de cassage de hash (ex. CrackStation, hashes.com, ou

hashcat). Le hash 5254532a2088fd117dfc7671d85c37f9 est en MD5. - CrackStation (ou équivalent) renvoie le clair : W@chtw00rd.

- Revenir sur Discord et envoyer ce mot de passe en message privé à M3rl1n_3xtr4ord1n41r3. Après validation, vous recevez le rôle Gardien.

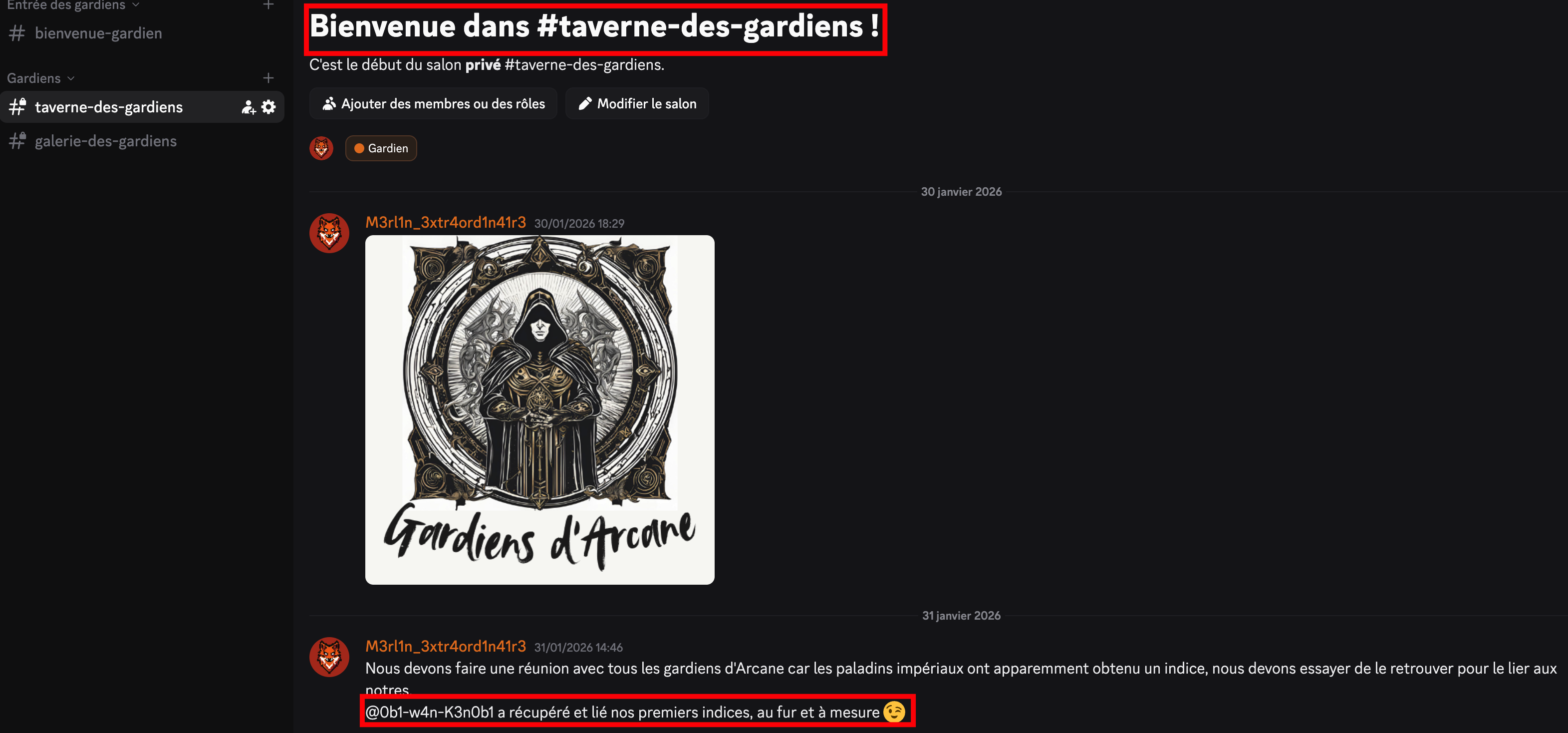

Étape 7 — Explorer les nouveaux salons Gardiens

- Avec le rôle Gardien, de nouveaux salons se débloquent, par ex. #galerie-des-gardiens et #taverne-des-gardiens.

- #galerie-des-gardiens : contient des descriptions de quatre Gardiens fictifs — pas de flag direct.

- #taverne-des-gardiens : M3rl1n y poste des mises à jour sur la quête du Graal. Un message indique que les Paladins ont obtenu un indice et que les Gardiens doivent tenter de le retrouver pour le lier aux leurs, et que @0b1-w4n-K3n0b1 a récupéré et lié les premiers indices au fur et à mesure.

Le prochain pivot est donc l’utilisateur Discord 0b1-w4n-K3n0b1.

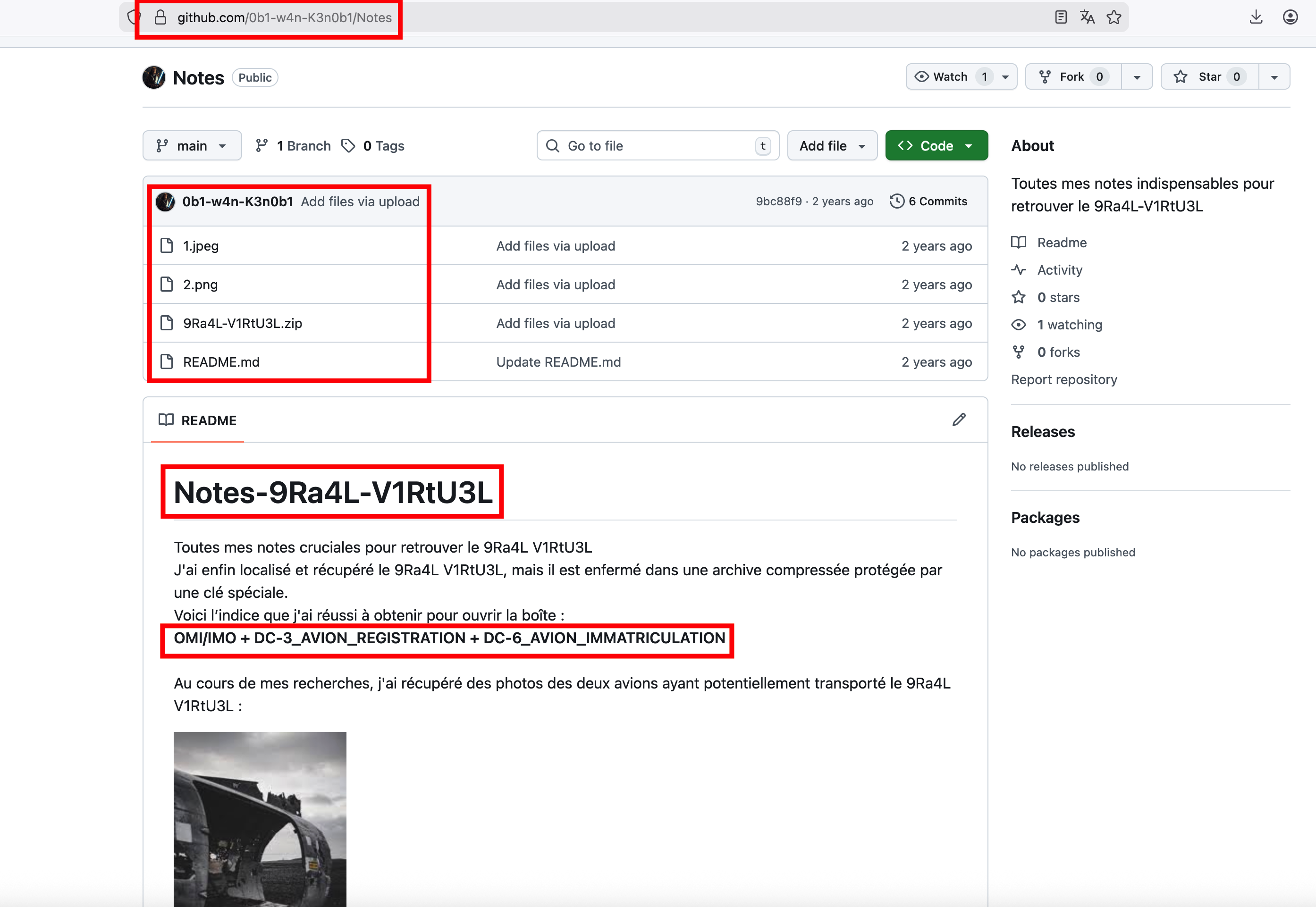

Étape 8 — Retrouver 0b1-w4n-K3n0b1 sur GitHub

- Chercher 0b1-w4n-K3n0b1 sur GitHub (ou via Sherlock). On trouve : https://github.com/0b1-w4n-K3n0b1.

- Sur son profil, repérer un dépôt lié aux notes ou au Graal — par exemple un repo Notes.

- Ouvrir ce repo et lire le README ou les fichiers. Le texte explique que 0b1-w4n a retrouvé le Graal Virtuel dans un fichier ZIP, mais l’archive est protégée par mot de passe. Pour recomposer le mot de passe, il faut trois informations :

- Un numéro OMI/IMO (identification maritime),

- Le numéro de série d’un avion DC-3,

- Le numéro d’immatriculation d’un avion DC-6.

- Le format du mot de passe est :

OMI/IMO + NUMÉRO_DE_SÉRIE_DC3 + IMMATRICULATION_DC6(concaténés, sans espace — ex.734905317171F-ZBBU).

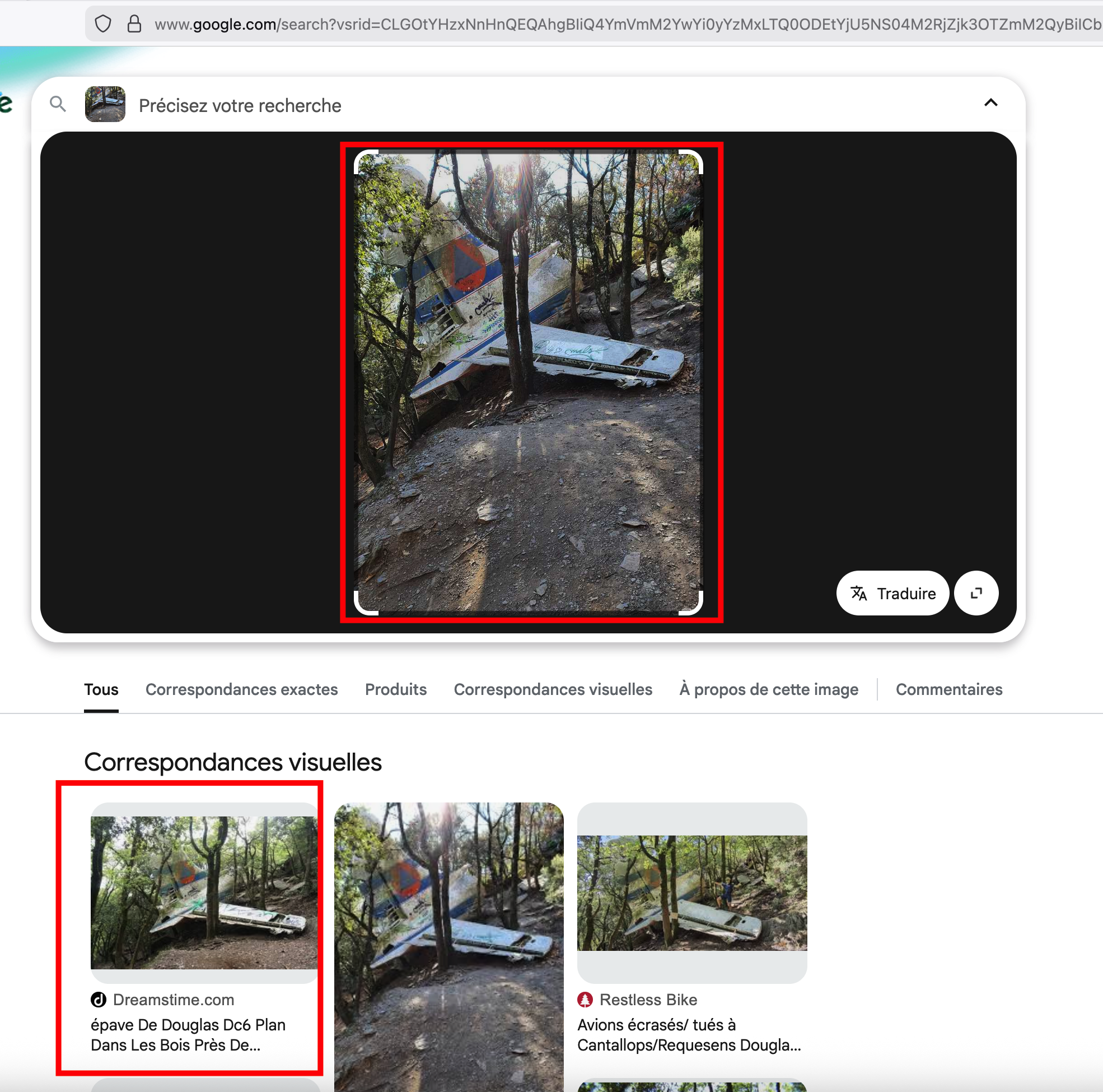

- Le repo peut aussi contenir deux images d’épaves d’avions (un DC-3, un DC-6). Ce sont les indices pour le numéro de série et l’immatriculation.

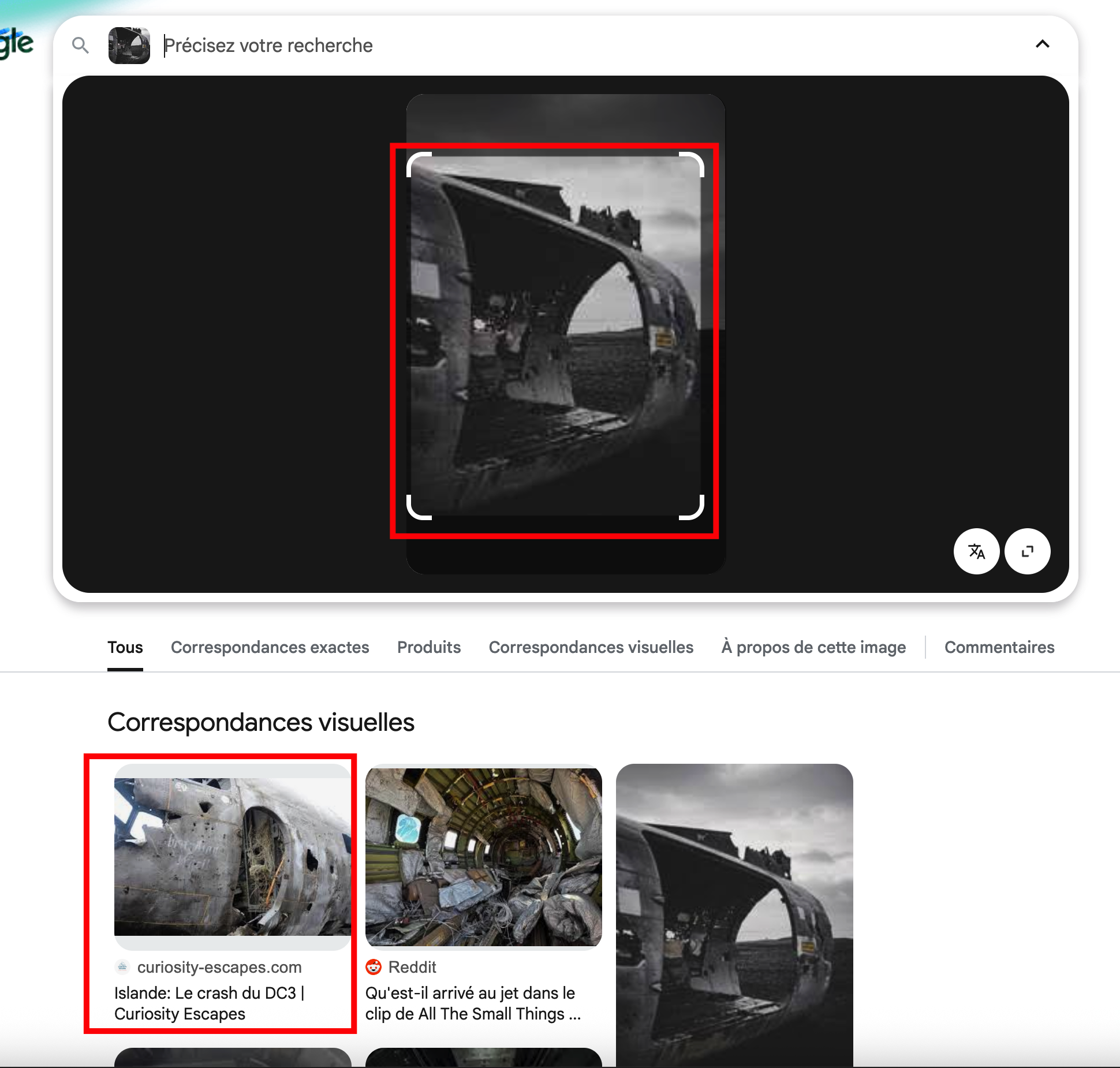

Étape 9 — Identifier l’épave DC-3 (numéro de série)

- Prendre la première image d’épave (type DC-3). Faire une recherche d’image inversée (Google Images, Yandex, TinEye).

- On aboutit à l’épave connue du DC-3 de Sólheimasandur en Islande (ex. voyage-islande.fr, Wikipedia — 1973 Sólheimasandur Douglas C-117D crash). Le C-117D est une variante militaire du DC-3.

- Dans les articles ou bases aviation, le numéro de série de cet avion est 17171.

Donc : numéro de série DC-3 = 17171.

Étape 10 — Identifier l’épave DC-6 (immatriculation)

- Prendre la deuxième image d’épave (type DC-6). Refaire une recherche d’image inversée.

- On trouve le DC-6 de L’Éperthus (France), ex. aerosteles.net — stelefr-leperthus-dc6.

- Cet avion est immatriculé F-ZBBU.

Donc : immatriculation DC-6 = F-ZBBU.

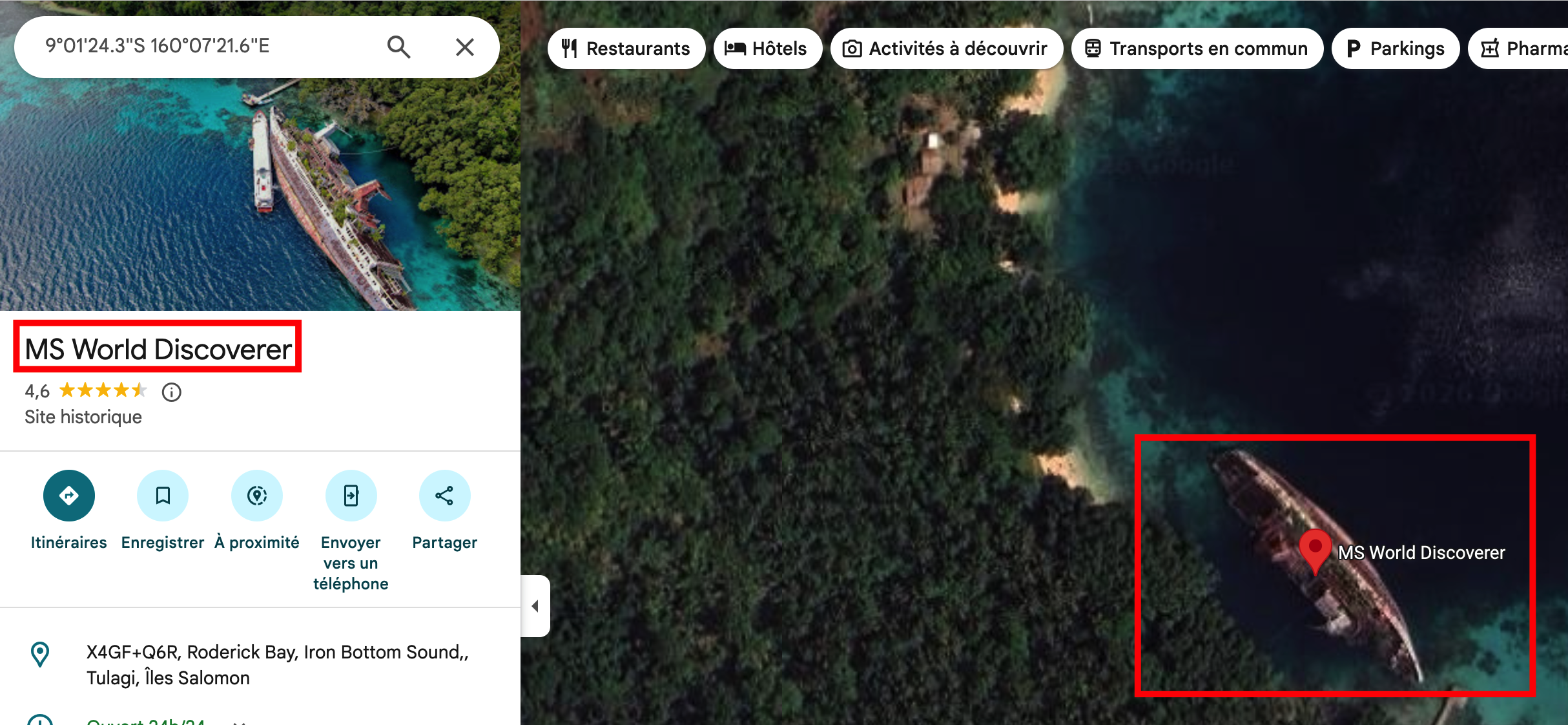

Étape 11 — Trouver le numéro IMO grâce aux coordonnées Telegram

- Se rappeler les coordonnées de la carte Telegram : -9.023421, 160.122665 (Pacifique, Îles Salomon).

- Les entrer dans Google Maps. On voit une grosse épave de bateau.

- Identifier le navire : c’est le MS World Discoverer (navire de croisière échoué en 2000 aux Îles Salomon). Wikipédia ou bases maritimes donnent son numéro IMO : 7349053.

Donc : IMO = 7349053. Le message en danois sur Telegram confirme l’importance de ce numéro.

Étape 12 — Construire le mot de passe ZIP et extraire le Graal

- Composer le mot de passe comme indiqué : IMO + numéro de série DC-3 + immatriculation DC-6 → 7349053 + 17171 + F-ZBBU → 734905317171F-ZBBU

- Télécharger le fichier ZIP depuis le repo de 0b1-w4n (ou le lien indiqué dans les Notes).

- Dézipper avec le mot de passe 734905317171F-ZBBU. À l’intérieur se trouve un fichier (texte ou image) contenant le flag.

Flag : JDHACK{CeluiQU!ATTRaP3cEgraalM3Ritelap1USGRandeDesBI3RES}